💡

原文中文,约2300字,阅读约需6分钟。

📝

内容提要

文章记录了作者在解题过程中的思路,包括网络请求获取信息、SQL注入尝试、JWT密钥分析和接口漏洞利用,最终通过源码分析和文件上传实现目标。

🎯

关键要点

- 文章记录了解题过程,包括网络请求、SQL注入、JWT密钥分析和接口漏洞利用。

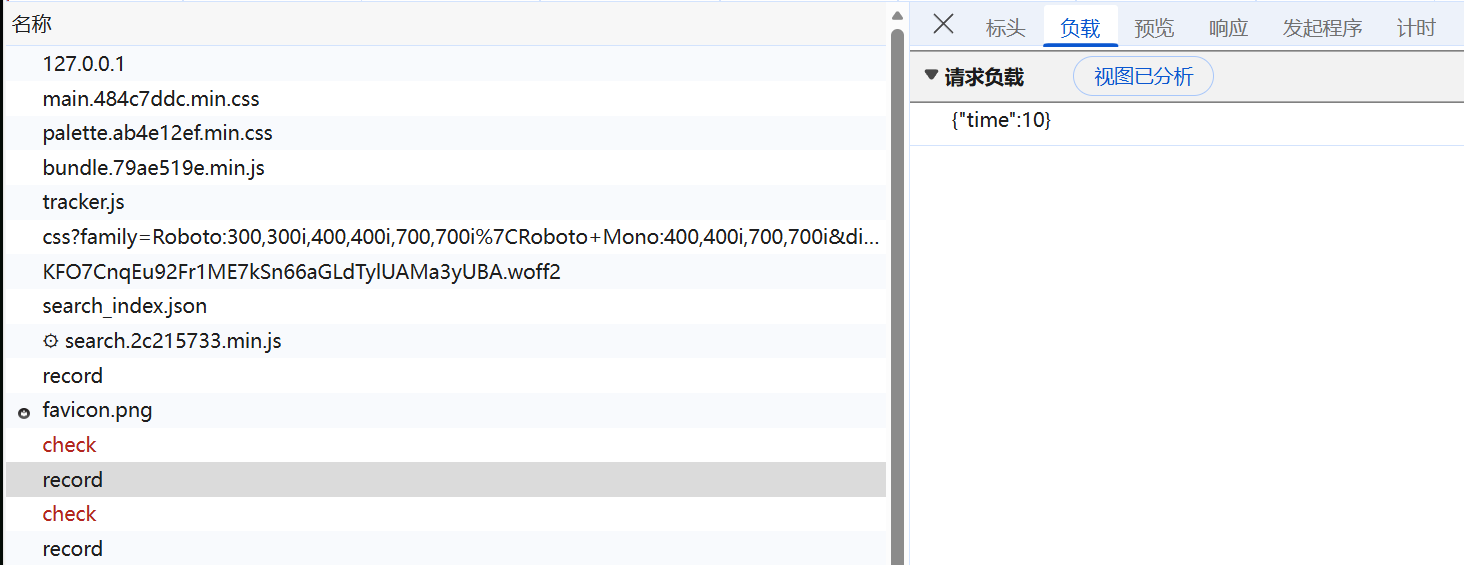

- 第一周目中,观察到网页定时向 /record 发请求,通过 Postman 发送请求获取 flag。

- 在 Vidarshop 题目中,尝试 SQL 注入登录 admin 账号,发现 JWT 密钥为 111。

- 通过构造 admin 的 token,发现 balance 是所有用户的共有属性,前端接口无法修改。

- 利用原型链污染的方式,通过伪造的 token 发请求到 /update 接口获取 flag。

- 第二周目中,发现可以利用的接口,尝试下载源码并进行目录穿越。

- 通过上传恶意代码的方式,尝试利用自动更新机制获取 flag,但未成功。

- 在 baby-web 题目中,上传一句话木马,但发现 flag 不在文件系统中。

➡️