Docker全课程

freeCodeCamp.org

·

如何使用 CSS 容器查询构建响应式设计和滚动效果

freeCodeCamp.org

·

在 Vercel Sandbox 中运行 Docker 容器

Vercel News

·

使用Kyverno自动化保密容器(CoCo)基础设施

Cloud Native Computing Foundation

·

kubectl debug未告知你的:沉默的证据缺口

Cloud Native Computing Foundation

·

没有愚蠢的问题:什么是云计算,为什么每个人都在使用它?

Stack Overflow Blog

·

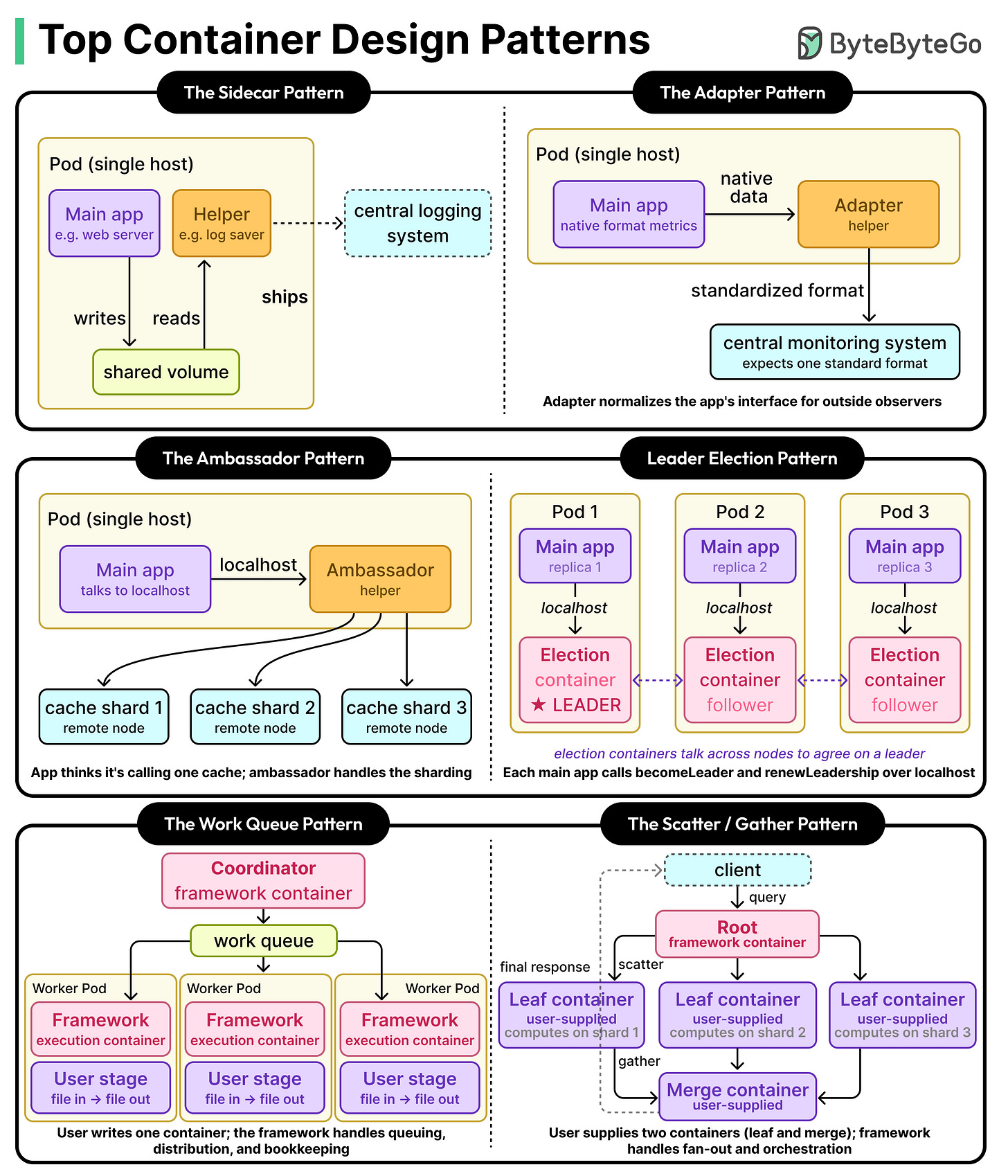

分布式系统的容器设计模式

ByteByteGo Newsletter

·

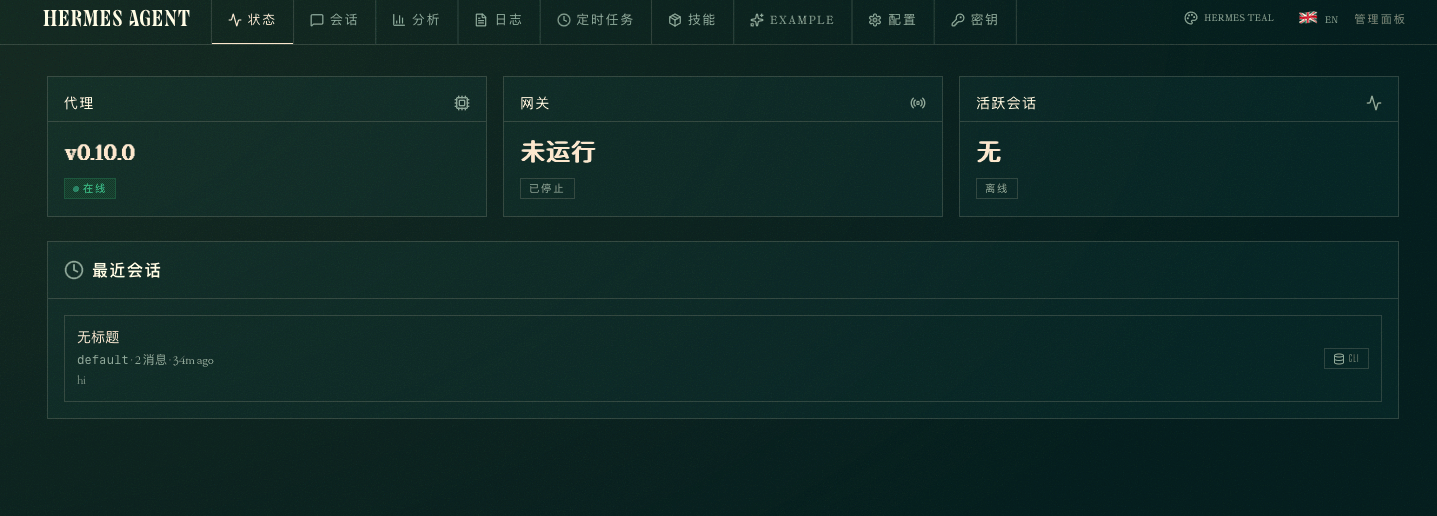

容器化部署 Hermes Agent

陈少文的博客

·