在2025年构建真实的多账户浏览器:指纹规避的未来

DEV Community

·

云计算中最昂贵的错误及其规避方法

The New Stack

·

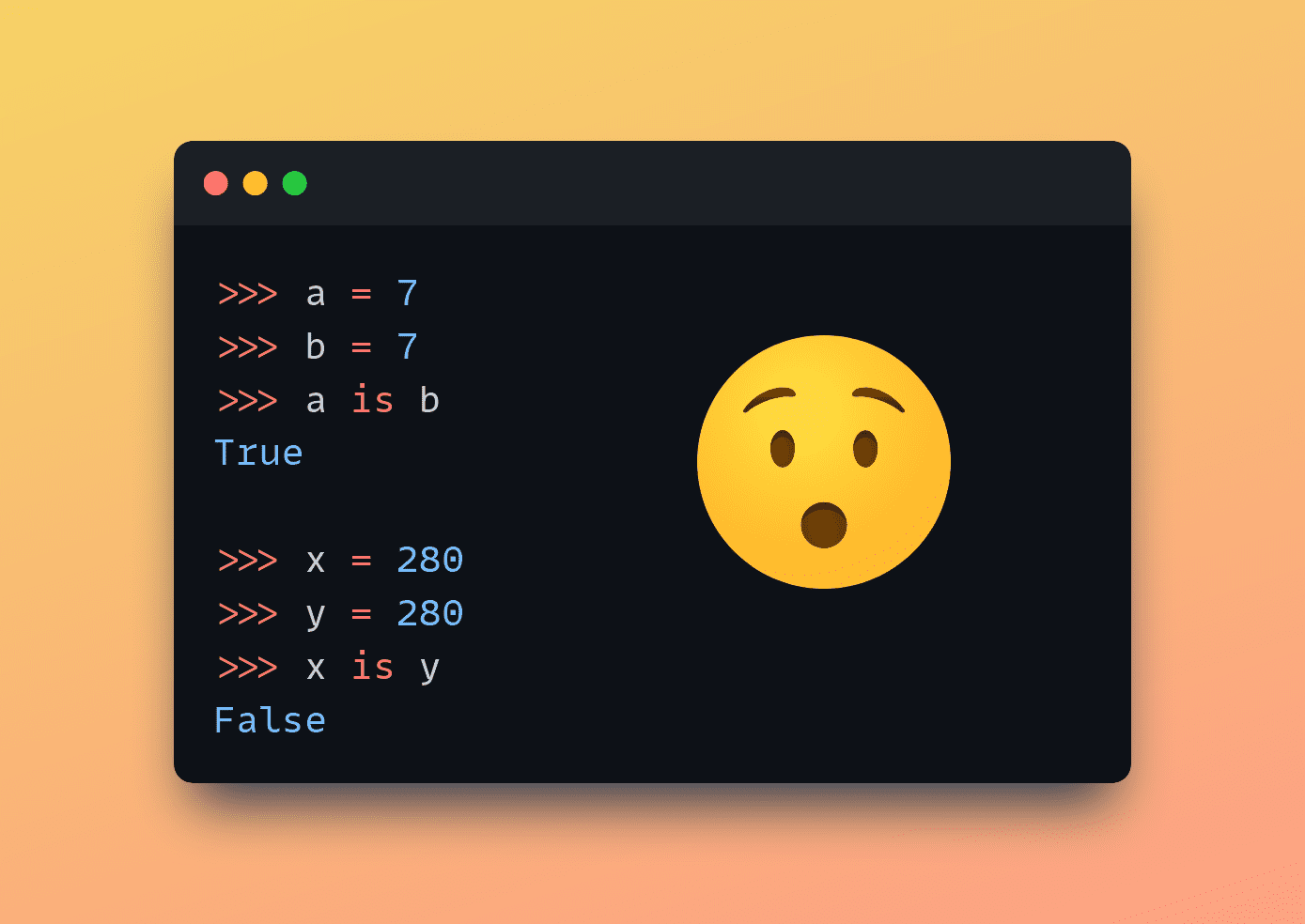

Python编程中的5个常见陷阱及其规避方法

KDnuggets

·

对话式人工智能开发中的三个关键挑战及其规避方法

KDnuggets

·

拓扑障碍及其规避方法

BriefGPT - AI 论文速递

·