2025 第五届“鹏城杯”联邦网络靶场协同攻防演练(初赛)个人 Writeup

GamerNoTitle

·

Go中的命令行参数:如何使用Flag库

DEV Community

·

HTB公共漏洞获取Flag的详细步骤:过度思考与简化的教训

DEV Community

·

2024年 GDUTCTF 个人WriteUp

GamerNoTitle

·

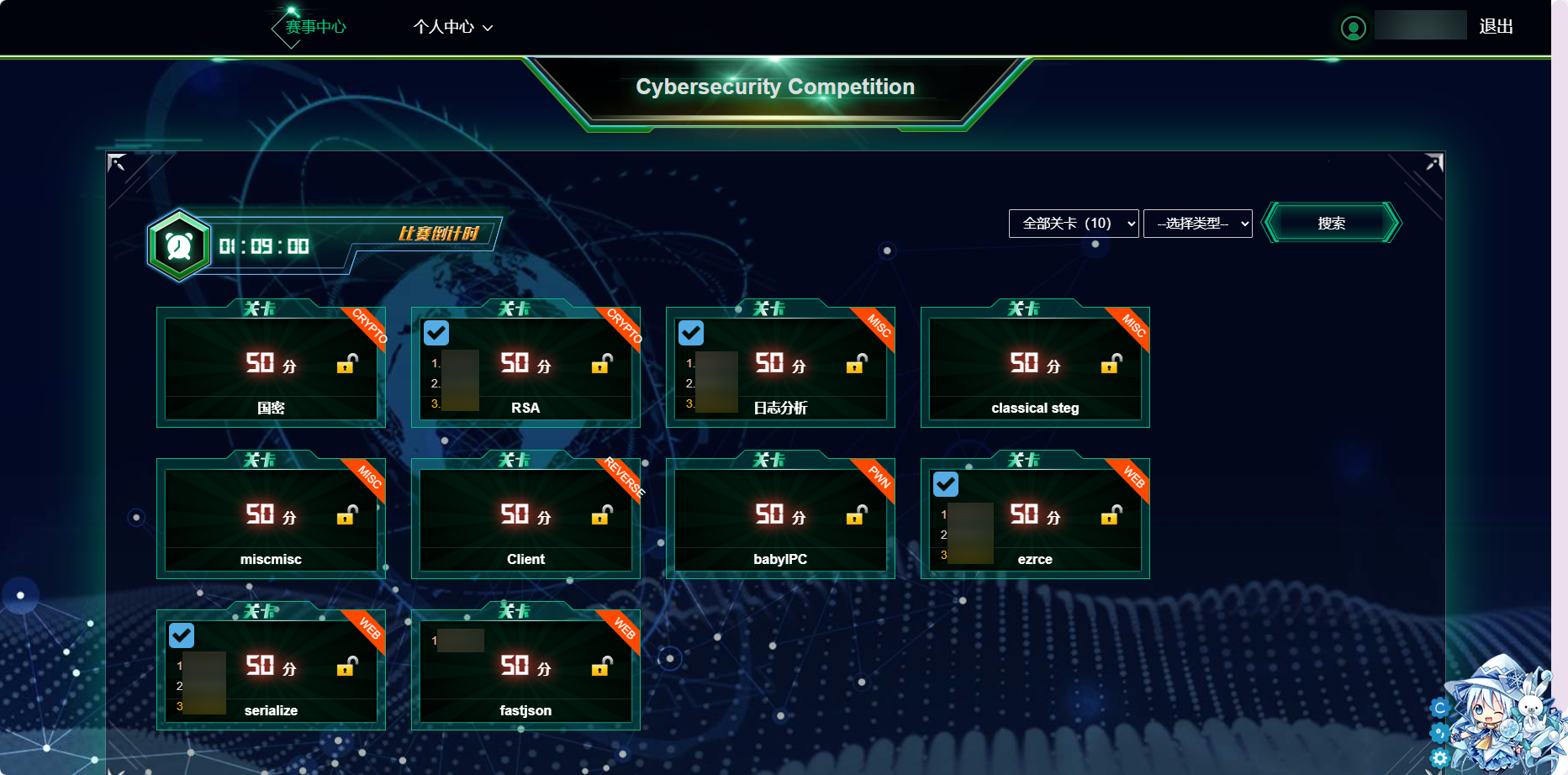

ADCTF2024 个人Writeup

GamerNoTitle

·

对未来一代的承诺:Snyk 2024 学生版 Capture The Flag 回顾

DEV Community

·

李斌立flag:明年销量翻倍,后年盈利

TechWeb 全站精华

·

自由 - OSINT CTF 文章 - Pwnedcr2024

DEV Community

·

流量嗅探 - 取证分析 CTF - Pwnedcr2024

DEV Community

·

牛奶溢出 - 二进制分析 CTF - Pwnedcr2024

DEV Community

·