Orca Security推出首个K8s测试/暂存环境

The New Stack

·

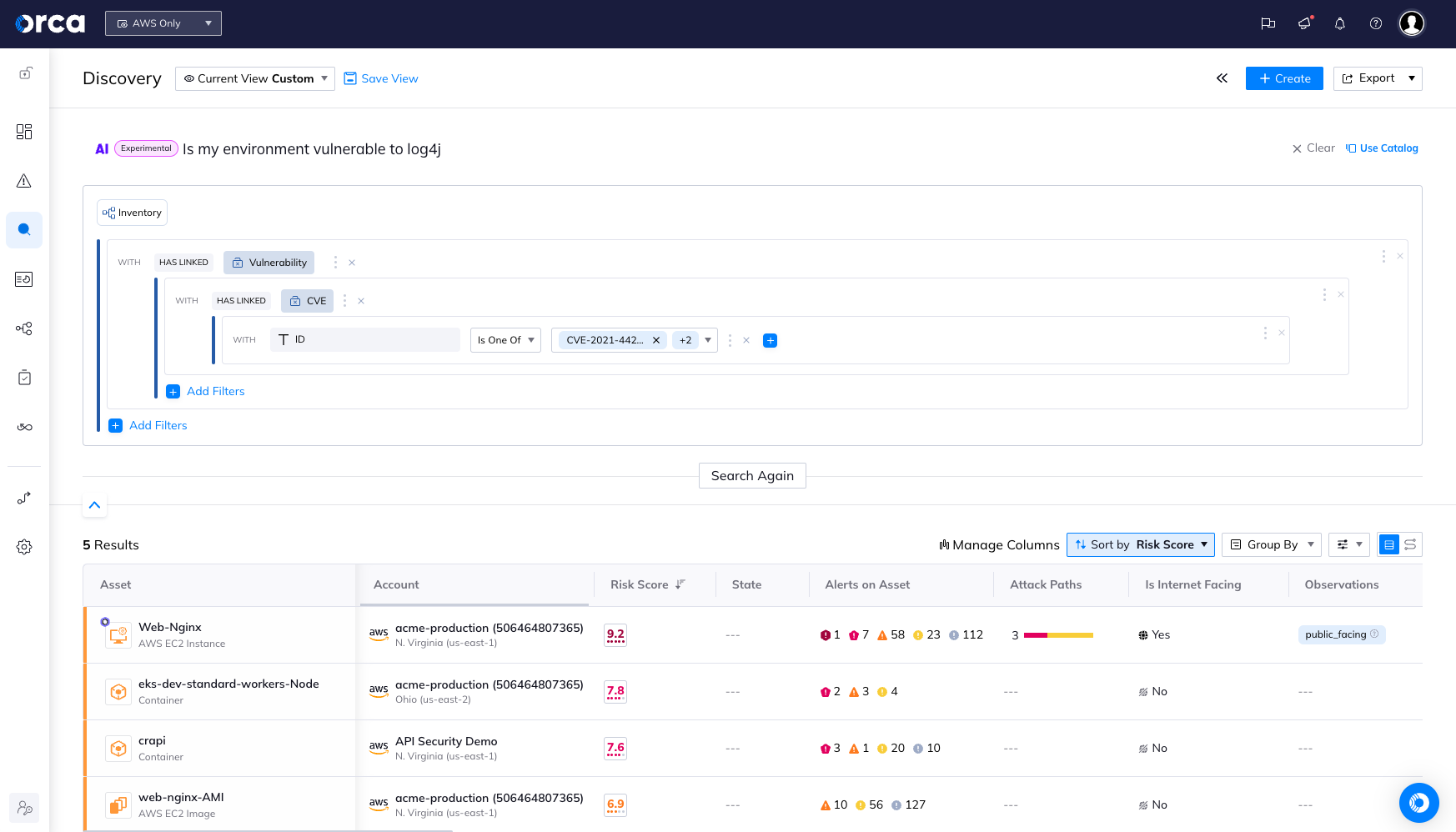

Orca如何利用搜索人工智能帮助用户获得可见性、实现合规性和优先处理风险

Elastic Blog - Elasticsearch, Kibana, and ELK Stack

·

Orca 如何利用 Search AI 帮助用户获得可见性,确保合规性,并优先处理关键风险

Elastic Blog

·