💡

原文中文,约1500字,阅读约需4分钟。

📝

内容提要

本文总结了攻击者获取Webshell的途径和操作,查杀和分析排查Webshell,发现攻击者使用的工具和扫描结果,系统日志分析发现攻击者创建账号和登录日志,通过Apache日志排查确定攻击路径,提到了FRP的配置信息。

🎯

关键要点

- 攻击者通过扫描网站目录找到后台登录页面并进行爆破,成功登录后台。

- 利用CVE-2018-18086漏洞获取webshell,上传frpc、fscan和system.exe等工具。

- 使用fscan对内网进行资产和漏洞扫描,并创建名为zhangsan的管理员账号。

- 攻击源IP为192.168.1.200,攻击者的VPS为139.xxx.23,开放22端口。

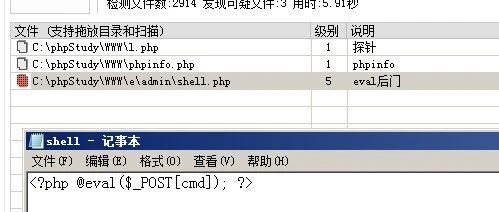

- 使用D盾工具查杀webshell,发现名为shell.php的文件及相关工具。

- 分析发现system.exe用于检测虚拟机环境并获取RDP密码,创建zhangsan账号。

- 系统日志显示创建账号的时间和RDP登录成功的记录,表明攻击者的活动。

- 通过Apache日志确认攻击者的扫描和爆破时间,以及webshell的写入路径。

- FRP配置文件显示攻击者的VPS信息及开放的端口,表明其搭建了宝塔面板。

➡️