💡

原文中文,约8700字,阅读约需21分钟。

📝

内容提要

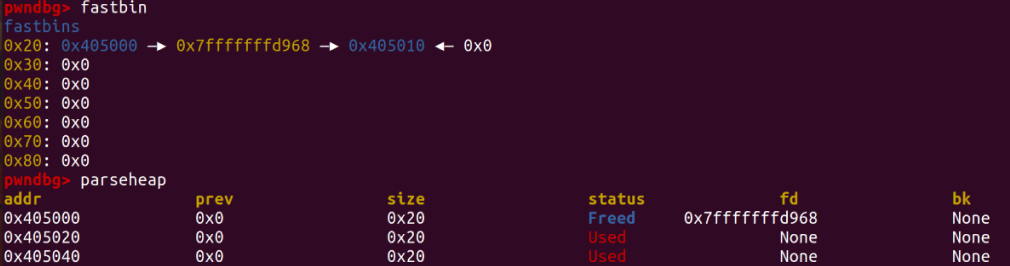

本文讨论了Fastbin中的Double Free漏洞及其利用方法。通过释放已分配的内存块并重新分配,可以控制内存中的指针,实现任意写入。示例代码展示了如何构造假块和修改指针以获取shell,同时提到了一些保护机制及其绕过方法。

🎯

关键要点

- Double Free漏洞在Fastbin中比较容易利用,主要因为fastbin只检查链表头部且释放时不清除prev_in_use。

- 通过释放已分配的内存块并重新分配,可以控制内存中的指针,实现任意写入。

- 示例代码展示了如何构造假块和修改指针以获取shell。

- 在利用Double Free时,释放一个chunk后再释放另一个chunk,可以绕过fastbin的检测。

- 通过修改指针,可以将可控的chunk指向栈上的地址,从而实现任意写入。

- 提到了一些保护机制,如ASLR,并讨论了如何绕过这些保护机制。

❓

延伸问答

什么是Fastbin中的Double Free漏洞?

Double Free漏洞是指在Fastbin中释放已分配的内存块后,再次释放同一块内存,导致内存管理混乱。

如何利用Fastbin中的Double Free漏洞?

通过释放已分配的内存块并重新分配,可以控制内存中的指针,实现任意写入。

在利用Double Free漏洞时,有哪些保护机制需要绕过?

需要绕过的保护机制包括ASLR等地址随机化技术。

示例代码中如何构造假块以获取shell?

示例代码通过修改指针,将可控的chunk指向栈上的地址,从而实现任意写入,最终获取shell。

Fastbin的Double Free漏洞为何容易利用?

因为Fastbin只检查链表头部且释放时不清除prev_in_use,导致漏洞容易被利用。

在Double Free漏洞利用中,如何绕过fastbin的检测?

可以通过在释放一个chunk之前,先释放另一个chunk来绕过fastbin的检测。

🏷️

标签

➡️