💡

原文中文,约1400字,阅读约需4分钟。

📝

内容提要

“幽灵呼叫”攻击通过网络会议平台建立隐蔽的指挥与控制通道,利用TURN协议绕过安全措施,流量与正常视频通话相似,难以检测。安全专家建议采用金丝雀令牌等新方法应对这一复杂威胁。

🎯

关键要点

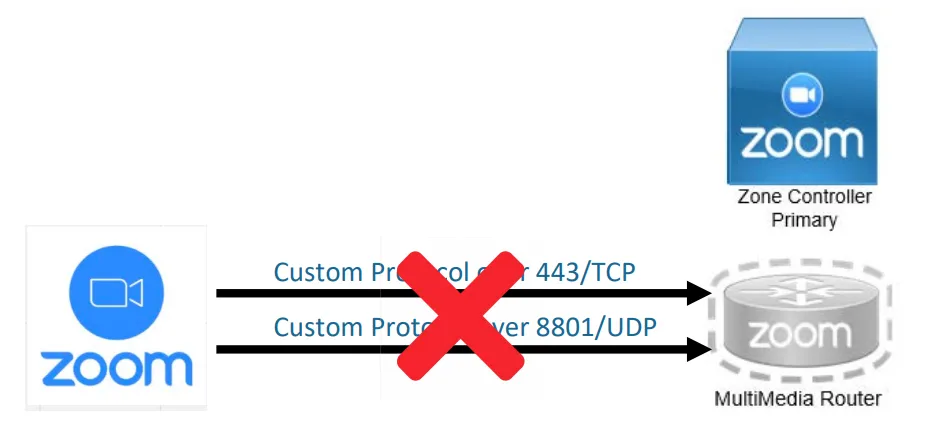

- 幽灵呼叫攻击利用网络会议平台建立隐蔽的指挥与控制通道。

- 攻击者利用TURN协议和合法会议基础设施绕过网络安全措施。

- TURNt工具滥用网络会议应用程序的TURN协议,创建隐藏的命令和控制通道。

- 攻击使用合法的会议端口,流量与正常视频通话相似,难以检测。

- Ghost Calls攻击利用会议提供商的安全建议,增加了检测难度。

- 传统的网络监控方法对Ghost Calls攻击无效,需采用金丝雀令牌等新方法。

- TURNt工具已作为开源软件发布,帮助安全研究人员理解和应对这一威胁。

❓

延伸问答

什么是幽灵呼叫攻击?

幽灵呼叫攻击是一种利用网络会议平台建立隐蔽指挥与控制通道的复杂攻击技术。

幽灵呼叫攻击是如何绕过网络安全措施的?

攻击者利用TURN协议和合法会议基础设施,使用合法的会议端口,使流量看起来与正常视频通话相似,从而绕过安全措施。

TURNt工具在幽灵呼叫攻击中起什么作用?

TURNt工具滥用网络会议应用程序的TURN协议,创建隐藏的命令和控制通道,并从合法会议会话中获取TURN凭证。

为什么传统的网络监控方法对幽灵呼叫攻击无效?

因为攻击流量与合法视频会议流量相似,传统监控方法难以区分,且关注流量相关性会导致高误报率。

如何应对幽灵呼叫攻击?

安全专家建议采用金丝雀令牌等新方法来检测早期枚举活动,而不是监控通信渠道本身。

幽灵呼叫攻击对网络安全专业人员有什么影响?

由于攻击能够与企业认可的流量模式无缝融合,成为网络安全专业人员关注的重大问题,增加了检测和防御的复杂性。

➡️