💡

原文英文,约1400词,阅读约需5分钟。

📝

内容提要

文章讨论了SharePoint的安全漏洞及其利用情况。研究团队使用TcpTrap工具监测SharePoint服务器流量,发现恶意文件spinstall0.aspx被广泛利用,可能导致安全密钥泄露。团队决定共享受影响的服务器列表,以提高透明度和责任披露,并开发了漏洞测试工具,计划进一步研究和修复安全问题。

🎯

关键要点

- 研究团队使用TcpTrap工具监测SharePoint服务器流量,发现恶意文件spinstall0.aspx被广泛利用。

- 该恶意文件可能导致SharePoint的安全密钥泄露,攻击者可以在补丁后仍然控制服务器。

- 团队决定共享受影响的服务器列表,以提高透明度和责任披露。

- 开发了漏洞测试工具,计划进一步研究和修复安全问题。

❓

延伸问答

SharePoint的安全漏洞是什么?

SharePoint的安全漏洞主要是恶意文件spinstall0.aspx的利用,该文件可能导致安全密钥泄露。

研究团队是如何发现SharePoint漏洞的?

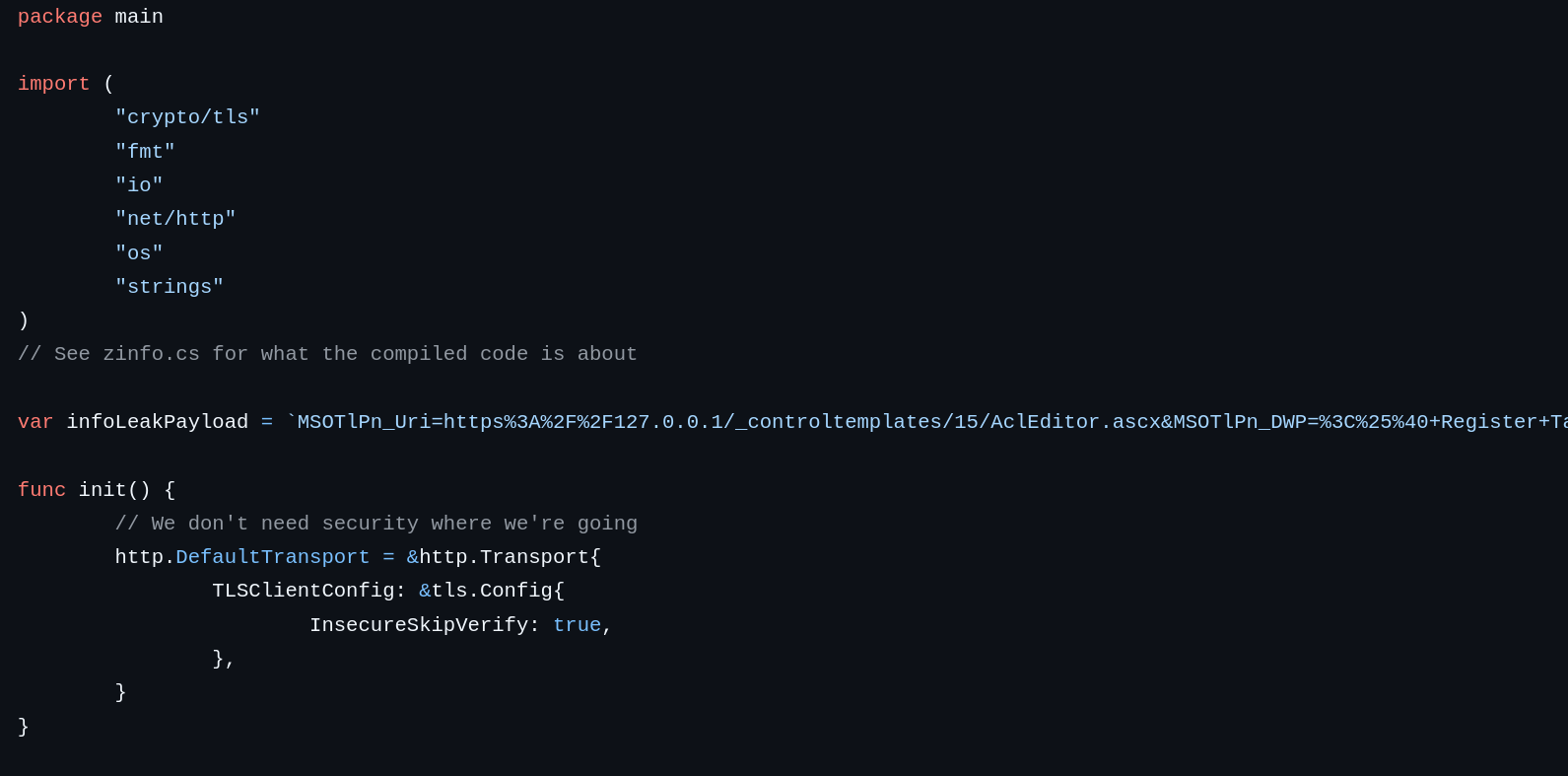

研究团队使用TcpTrap工具监测SharePoint服务器流量,发现了恶意文件的广泛利用。

恶意文件spinstall0.aspx的作用是什么?

该文件用于安装恶意代码,可能导致攻击者在补丁后仍能控制服务器。

研究团队对受影响的服务器采取了什么措施?

团队决定共享受影响的服务器列表,以提高透明度和责任披露。

研究团队开发了什么工具来应对SharePoint的安全问题?

团队开发了漏洞测试工具,计划进一步研究和修复安全问题。

SharePoint的安全漏洞可能带来哪些风险?

安全漏洞可能导致安全密钥泄露,攻击者可以在补丁后继续控制服务器。

🏷️

标签

➡️