💡

原文中文,约6100字,阅读约需15分钟。

📝

内容提要

在 C++ 开发中,内存越界问题难以排查。使用 Google 的 Address Sanitizer (ASan) 工具可以有效定位内存错误。通过编译参数 -fsanitize=address 启用 ASan,能够检测堆越界等错误,并提供详细的错误信息和堆栈跟踪,从而提高代码的安全性和稳定性。

🎯

关键要点

- C++ 开发中的内存越界问题难以排查。

- Google 的 Address Sanitizer (ASan) 工具可以有效定位内存错误。

- ASan 集成在主流工具链中,支持 LLVM 3.1 和 GCC 4.8 以上版本。

- 使用编译参数 -fsanitize=address 启用 ASan。

- ASan 能检测堆越界等错误,并提供详细的错误信息和堆栈跟踪。

- 常用的 ASan 编译参数包括 -fno-omit-frame-pointer 和其他专属参数。

- 运行时参数通过环境变量 ASAN_OPTIONS 设置,可以指定报错输出路径等。

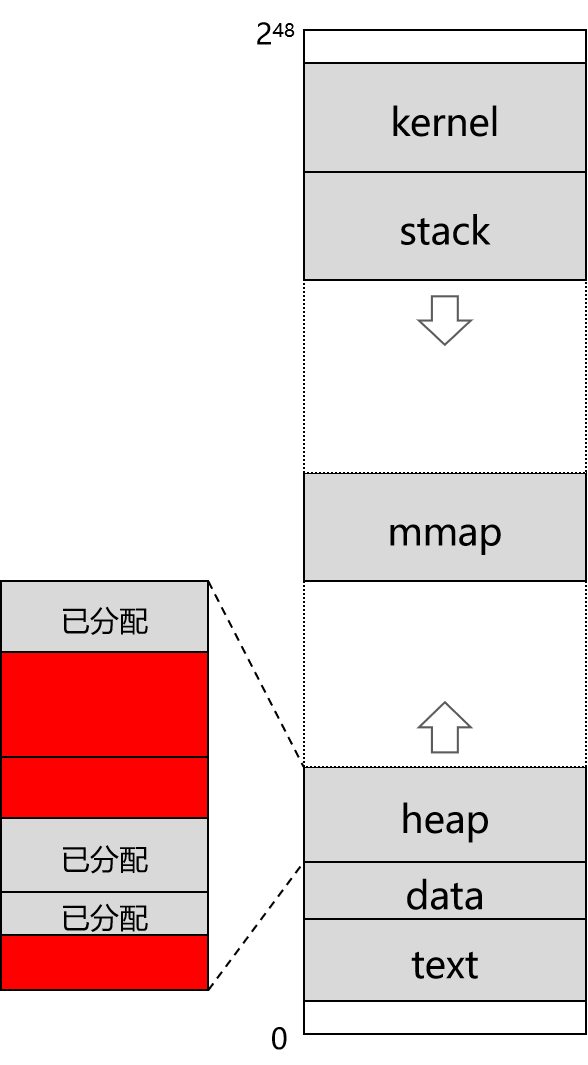

- ASan 通过 hook 标准内存分配函数来检测内存访问。

- ASan 将每 8 字节内存映射成 1 字节的 shadow 内存以标记使用情况。

- ASan 报错时会打印出报错位置的 shadow 内存情况,帮助开发者定位问题。

❓

延伸问答

Address Sanitizer 是什么?

Address Sanitizer(ASan)是 Google 开发的一款内存错误排查工具,用于定位 C++ 开发中的内存错误。

如何在 C++ 中启用 Address Sanitizer?

通过在支持 ASan 的编译器中添加编译参数 -fsanitize=address 来启用 ASan。

Address Sanitizer 能检测哪些类型的内存错误?

ASan 能检测堆越界、栈内存错误和全局变量内存错误等。

ASan 如何提供错误信息和堆栈跟踪?

ASan 在检测到错误时,会打印出详细的错误信息和堆栈跟踪,帮助开发者定位问题。

使用 ASan 时有哪些常用的编译参数?

常用的编译参数包括 -fsanitize=address 和 -fno-omit-frame-pointer,以获得更好的堆栈信息。

ASan 的运行时参数如何设置?

ASan 的运行时参数通过环境变量 ASAN_OPTIONS 设置,格式为 FLAG=VAL,参数之间用冒号分隔。

➡️