内容提要

本文总结了PAN-OS在野攻击漏洞CVE-2024-3400的技术细节,包括Cookie路径穿越漏洞和Telemetry命令注入漏洞的组合利用。攻击者可利用这些漏洞实现远程任意代码执行。

关键要点

-

本文总结了PAN-OS在野攻击漏洞CVE-2024-3400的技术细节。

-

漏洞包括Cookie路径穿越漏洞和Telemetry命令注入漏洞的组合利用。

-

攻击者可利用这些漏洞实现远程任意代码执行。

-

Volexity Threat Research在2024-04-10捕获了针对PAN-OS设备的在野攻击。

-

Palo Alto Networks在2024-04-11发布了安全公告并分配了CVE编号。

-

攻击利用了两个漏洞:SSL VPN Cookie解析路径穿越漏洞和Telemetry命令注入漏洞。

-

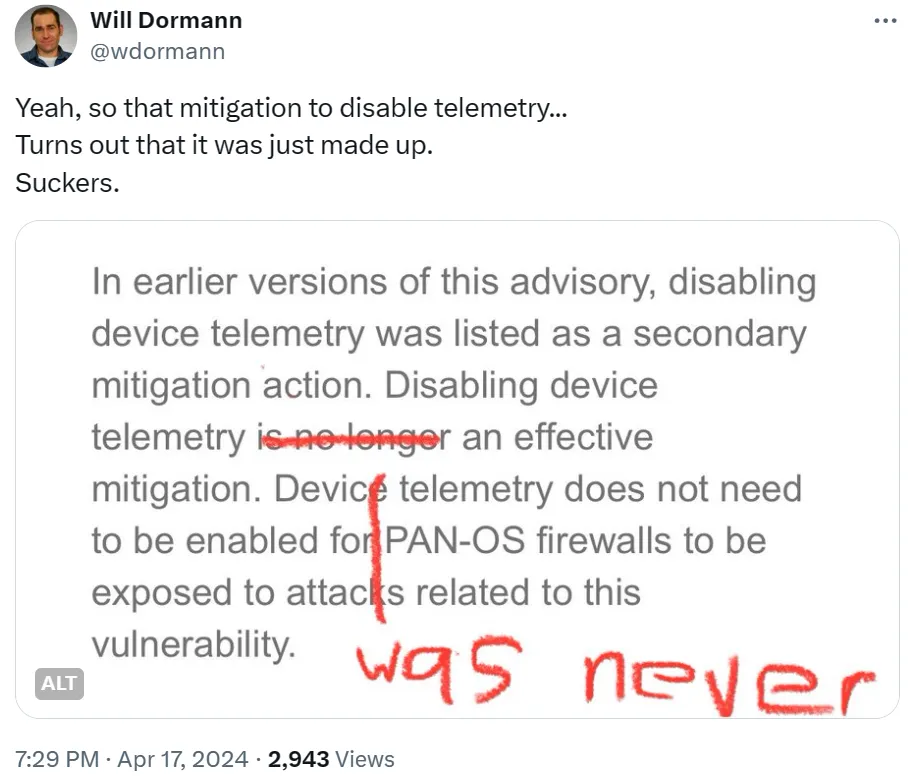

Telemetry命令注入漏洞依赖于Telemetry服务的开启,但也可以利用其他命令注入漏洞。

-

研究复现环境搭建是研究此类漏洞的最大障碍。

-

SSL VPN页面存在路径穿越漏洞,未登录情况下可创建任意文件。

-

Telemetry服务会定时回传日志文件,存在命令注入漏洞。

-

组合利用路径穿越和命令注入漏洞可实现远程代码执行。

-

Bishop Fox发现了一个新的命令注入漏洞,不依赖于Telemetry服务。

-

攻击者可以通过创建后门执行任意命令并窃取数据。

-

攻击者利用cron任务定期从C2服务器拉取脚本执行。

-

信息收集及窃取涉及多个用户数据和系统文件。

延伸问答

CVE-2024-3400漏洞的主要特点是什么?

CVE-2024-3400漏洞主要包括Cookie路径穿越漏洞和Telemetry命令注入漏洞的组合利用,攻击者可实现远程任意代码执行。

攻击者如何利用CVE-2024-3400漏洞进行攻击?

攻击者通过未登录状态下的路径穿越漏洞创建任意文件,并结合Telemetry命令注入漏洞实现远程代码执行。

PAN-OS的Telemetry服务与CVE-2024-3400漏洞的关系是什么?

Telemetry服务的开启是利用Telemetry命令注入漏洞的前提,但攻击者也可以利用其他不依赖于Telemetry的命令注入漏洞。

如何搭建CVE-2024-3400漏洞的复现环境?

搭建复现环境的最大障碍是厂商不对非客户开放虚拟机镜像下载权限,需获取相关镜像和权限。

CVE-2024-3400漏洞的影响有哪些?

该漏洞允许攻击者执行任意命令、创建后门并窃取多个用户数据和系统文件,造成严重安全隐患。

Bishop Fox发现的新命令注入漏洞与CVE-2024-3400有什么不同?

Bishop Fox发现的新命令注入漏洞不依赖于Telemetry服务,而CVE-2024-3400的Telemetry命令注入漏洞则需要该服务开启。