💡

原文中文,约3000字,阅读约需7分钟。

📝

内容提要

本文讨论了Use After Free漏洞的利用,介绍了堆内存管理和相关工具。通过分析结构体和内存分配,展示了如何利用悬空指针进行攻击,包括申请和释放内存、修改内容以执行后门函数。强调了理论与实践结合的重要性。

🎯

关键要点

- Use After Free漏洞的主要原因是悬空指针,即在free()后内存指针未被设置为NULL。

- 通过分析结构体和内存分配,展示了如何利用悬空指针进行攻击。

- 在del_note()函数中,删除节点后count未变化,给漏洞利用提供了便利。

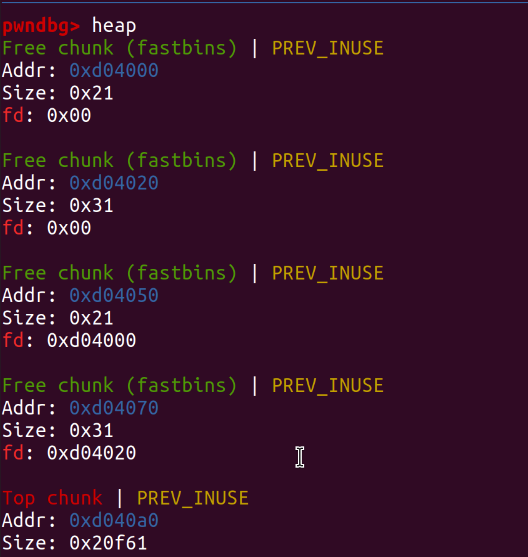

- 利用fastbins的回收机制,通过申请和释放内存来控制内存地址,最终执行后门函数。

- 强调理论与实践结合的重要性,实际调试中需要使用GDB等工具进行验证。

❓

延伸问答

什么是Use After Free漏洞?

Use After Free漏洞是指在内存被释放后,仍然使用该内存地址的情况,通常由于悬空指针导致。

Use After Free漏洞的主要原因是什么?

主要原因是悬空指针,即在调用free()后,内存指针未被设置为NULL。

如何利用Use After Free漏洞进行攻击?

攻击者可以通过修改悬空指针指向的内存内容,执行恶意代码或后门函数。

在del_note()函数中,漏洞是如何被利用的?

在del_note()中,删除节点后count未变化,这使得漏洞利用变得更容易。

fastbins的回收机制如何影响Use After Free漏洞?

fastbins的回收机制允许攻击者通过申请和释放内存来控制内存地址,从而利用漏洞。

在实际调试中,使用哪些工具来验证Use After Free漏洞?

在实际调试中,可以使用GDB等工具进行验证和调试。

🏷️

标签

➡️