💡

原文中文,约14700字,阅读约需35分钟。

📝

内容提要

服务器上发现未授权的wp-file-manager插件,攻击者通过暴力破解获取管理员权限,利用WordPress漏洞进行恶意操作。建议立即隔离系统、备份数据并加强安全措施。

🎯

关键要点

- 服务器上发现未授权的wp-file-manager插件,攻击者通过暴力破解获取管理员权限。

- 攻击者利用WordPress漏洞进行恶意操作,建议立即隔离系统并备份数据。

- 攻击者通过多次尝试登录wp-login.php,最终成功获得管理员权限。

- 攻击路径包括管理员账户被破解、WordPress漏洞利用和服务器层面入侵。

- 日志分析显示攻击者成功安装和激活恶意插件,可能用于后门和数据窃取。

- 建议立即重置管理员密码,审查所有已安装插件,并进行安全检查。

- 发现多个插件存在安全漏洞,包括远程文件下载和文件写入操作。

- 建议对高风险插件进行修复,实施文件下载安全策略和用户输入验证。

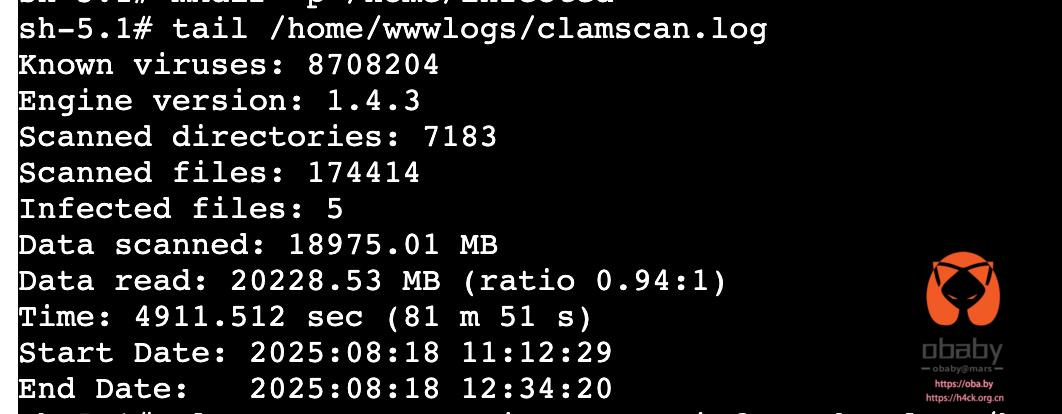

- 使用ClamAV进行文件扫描,发现主题目录也存在问题,需进行处理。

- 实现文件的实时监控,防止恶意文件上传和系统被入侵。

❓

延伸问答

wp-file-manager插件是如何被未授权安装的?

wp-file-manager插件通过暴力破解管理员账户或利用WordPress漏洞被未授权安装。

如何加强WordPress网站的安全性?

建议重置管理员密码、审查已安装插件、实施文件下载安全策略和用户输入验证。

攻击者通过什么方式获取了管理员权限?

攻击者通过多次尝试登录wp-login.php,最终成功获得管理员权限。

ClamAV在文件监控中有什么作用?

ClamAV用于扫描文件以检测恶意软件,帮助防止恶意文件上传和系统入侵。

如何处理发现的恶意文件?

应立即隔离系统、备份数据,并使用ClamAV进行文件扫描和处理。

有哪些插件存在安全漏洞?

发现的插件包括wp-douban、loginpress和wp-opt等,存在远程文件下载和文件写入操作的漏洞。

🏷️

标签

➡️