💡

原文中文,约2300字,阅读约需6分钟。

📝

内容提要

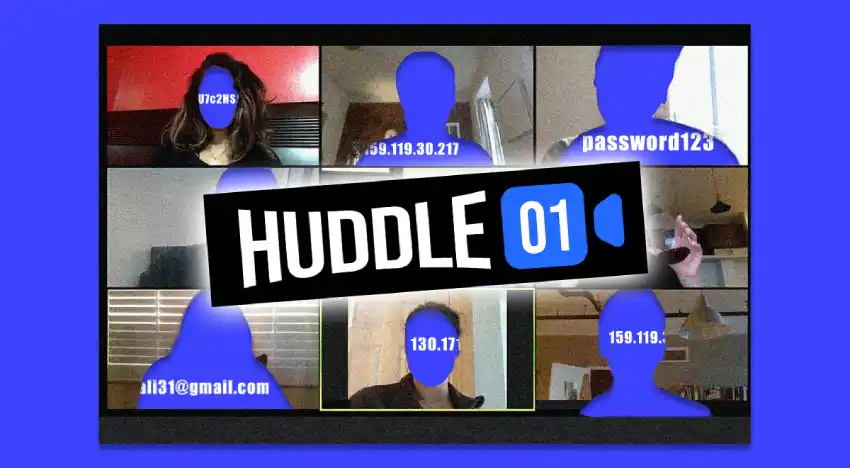

Huddle01视频会议应用因未受保护的服务器泄露用户敏感数据,包括电子邮件和加密钱包地址。尽管承诺安全性,但暴露的Kafka Broker实例未实施身份验证,导致数据易被网络犯罪分子利用,增加用户风险。

🎯

关键要点

- Huddle01视频会议应用因未受保护的服务器泄露用户敏感数据,包括电子邮件和加密钱包地址。

- 暴露的Kafka Broker实例未实施身份验证或加密措施,数据实时更新。

- 网络犯罪分子可利用泄露的数据实施复杂的社会工程学攻击。

- 泄露的数据包括用户名、电子邮件地址、加密钱包地址和详细活动数据。

- Huddle01应用声称不收集用户数据,但实际情况与声明相悖。

- 该应用在Google Play商店下载量超过50,000次,iOS App Store评分为4.7星。

- Cybernews研究团队向Huddle01披露了数据泄露事件,但公司未作回应,服务器仍可访问。

- 泄露的日志条目包含个人信息,易于识别用户身份。

- Huddle01的白皮书声称构建去中心化的通信网络,但实际使用集中式基础设施。

- 泄露的信息可能导致针对用户的网络钓鱼和社会工程攻击。

- Huddle01由Graphene01 Labs开发,致力于构建去中心化的通信网络。

- 未启用身份验证和加密的Kafka Broker实例可能导致法律和财务后果。

- 建议用户启用身份验证和加密,保持警惕以防止潜在的加密相关诈骗。

❓

延伸问答

Huddle01应用泄露了哪些用户数据?

Huddle01应用泄露了用户的电子邮件地址、加密钱包地址、用户名和详细活动数据。

Huddle01的安全漏洞是如何被发现的?

Cybernews研究团队发现了一个公开可访问且未受保护的Kafka Broker实例,导致数据泄露。

Huddle01声称不收集用户数据,这是真的吗?

尽管Huddle01声称不收集用户数据,但实际情况与声明相悖,用户数据被泄露。

用户如何防止因数据泄露而受到攻击?

用户应启用身份验证和加密,保持警惕以防止潜在的加密相关诈骗。

Huddle01的开发公司是谁?

Huddle01由总部位于美国特拉华州的Graphene01 Labs开发。

Huddle01的用户评价如何?

Huddle01在iOS App Store上的评分为4.7星,下载量超过50,000次。

🏷️

标签

➡️