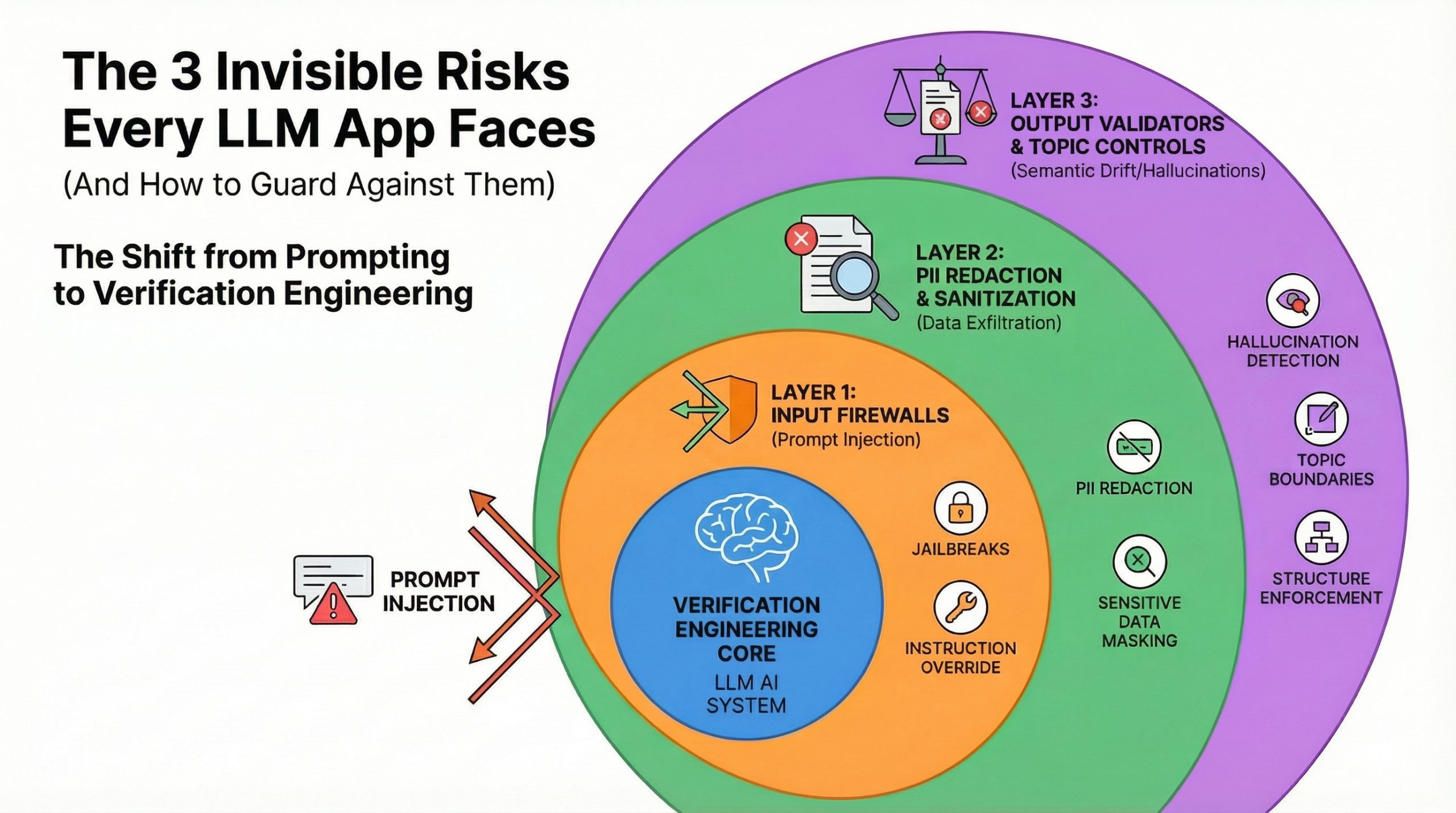

每个大型语言模型应用面临的三大隐性风险(及其防范措施)

MachineLearningMastery.com

·

在Databricks上防止数据外泄的统一方法

Databricks

·

使用Elastic Security进行猎杀:通过C2通道的数据外泄

Elastic Blog - Elasticsearch, Kibana, and ELK Stack

·

利用Elastic Security进行隐秘数据外泄检测

Elastic Blog - Elasticsearch, Kibana, and ELK Stack

·

TryHackMe:峰会

DEV Community

·

TryHackMe:网络攻击杀伤链

DEV Community

·