Elastic在零信任操作领域的能力

Elastic Blog - Elasticsearch, Kibana, and ELK Stack

·

AWS信任策略完整指南:如何在2025年控制IAM角色访问

DEV Community

·

理解Docker安全基础:构建坚实的基础

DEV Community

·

通过零信任方法加强网络安全

DEV Community

·

如何在2025年保护您的AWS Lambda函数

DEV Community

·

大型Java和Angular应用的AWS安全提示

DEV Community

·

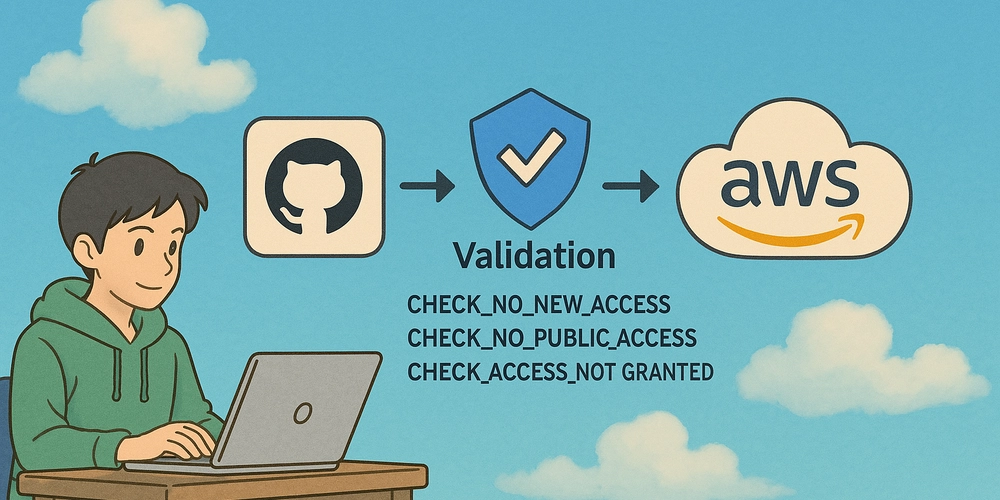

如何在CI/CD中使用IAM访问分析器自动化IAM最佳实践

DEV Community

·

班加罗尔的AWS培训:掌握VPC流量安全

DEV Community

·

使用AWS IAM构建安全访问控制的7个步骤

DEV Community

·

通过CloudFormation资源模式简化IAM权限发现

DEV Community

·