💡

原文英文,约1400词,阅读约需6分钟。

📝

内容提要

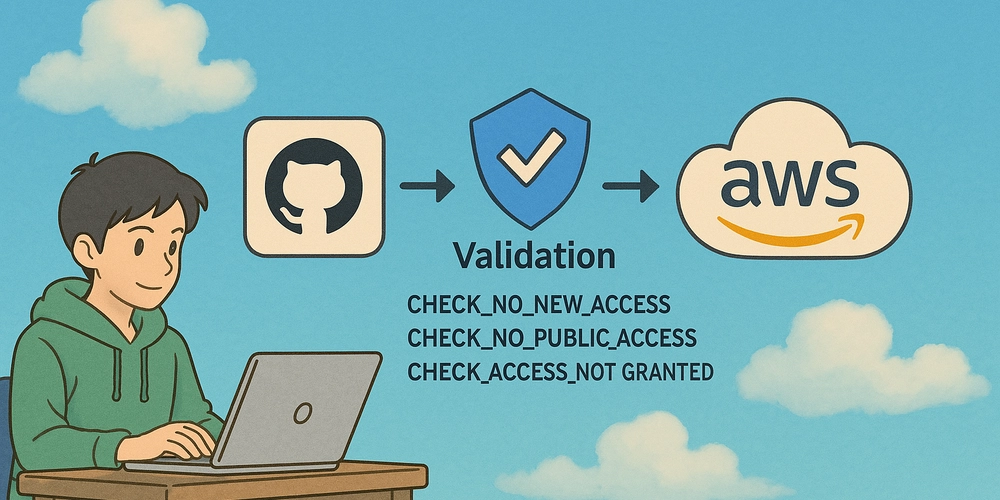

AWS的身份和访问管理(IAM)策略对安全管理至关重要。开发者可能会无意中创建过于宽松的策略,导致不必要的访问权限。使用IAM访问分析器可以在CI/CD流程中验证IAM策略,确保遵循最小权限原则,及时发现访问问题,增强安全性。

🎯

关键要点

- AWS的身份和访问管理(IAM)策略对安全管理至关重要。

- 开发者可能会无意中创建过于宽松的策略,导致不必要的访问权限。

- 使用IAM访问分析器可以在CI/CD流程中验证IAM策略,确保遵循最小权限原则。

- IAM访问分析器是AWS中的安全功能,帮助确保IAM策略遵循最佳实践。

- IAM访问分析器提供自定义策略检查API来验证IAM策略。

- 配置GitHub Actions工作流以验证IAM策略。

- GitHub工作流在拉取请求和推送到主分支时运行。

- IAM访问分析器的自定义策略检查是付费功能。

- 通过集成IAM访问分析器与GitHub Actions,可以在开发过程中早期验证IAM策略。

- 验证IAM策略有助于防止安全风险在生产环境中出现。

❓

延伸问答

IAM访问分析器的主要功能是什么?

IAM访问分析器的主要功能是验证IAM策略是否遵循最佳实践,确保不授予意外的访问权限。

如何在CI/CD流程中集成IAM访问分析器?

可以通过配置GitHub Actions工作流来集成IAM访问分析器,在开发过程中验证IAM策略。

使用IAM访问分析器进行自定义策略检查的费用是多少?

IAM访问分析器的自定义策略检查是付费功能,每次API调用收费$0.0020。

为什么开发者需要关注IAM策略的最小权限原则?

关注最小权限原则可以防止开发者无意中创建过于宽松的策略,从而减少安全风险。

IAM访问分析器如何帮助识别未使用的权限?

IAM访问分析器可以分析IAM策略,识别未使用的权限,从而优化权限管理。

在GitHub Actions中如何配置IAM访问分析器的工作流?

需要设置AWS凭证、下载参考策略,并执行IAM访问分析器的检查,确保策略符合安全标准。

➡️