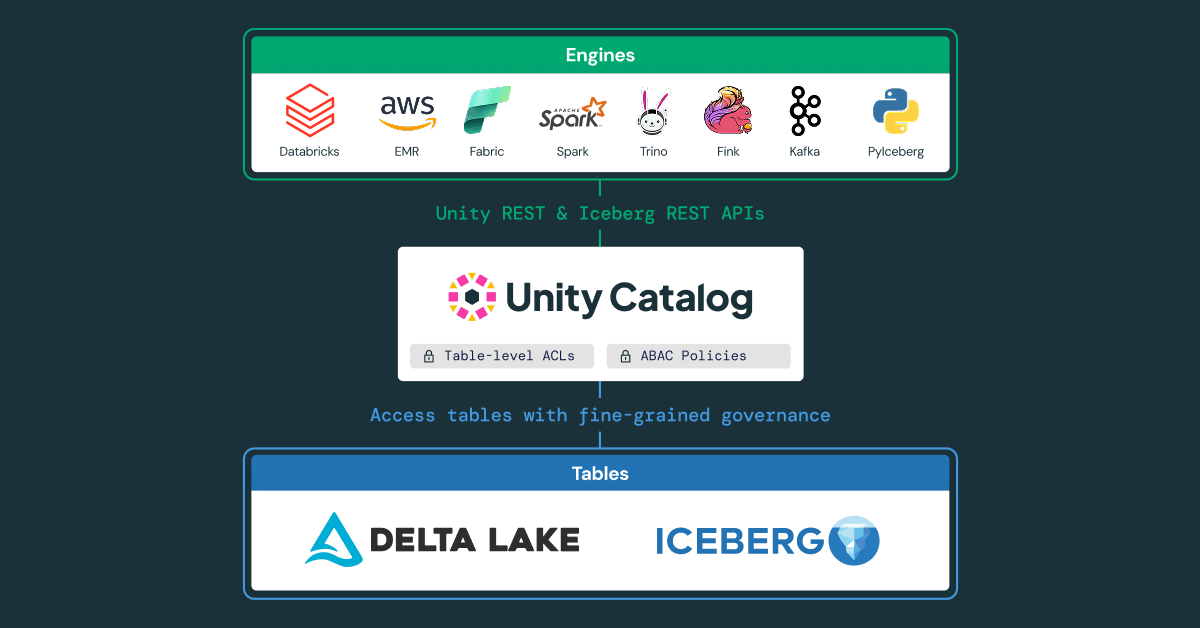

推出跨引擎属性基础访问控制(ABAC)

Databricks

·

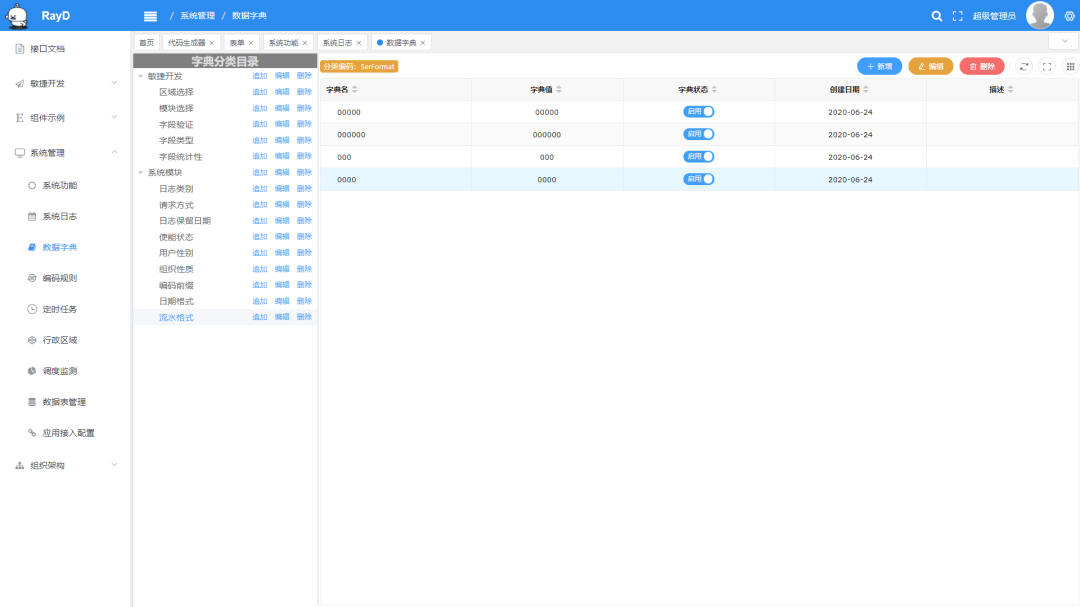

开源、有文档、能上线的 .NET + Vue 通用权限系统

dotNET跨平台

·

LangGraph平台的自定义身份验证和访问控制

LangChain Blog

·

云中安全解锁:云中安全秘密管理的终极指南

DEV Community

·

推出新平台访问控制功能

Blog - Supabase

·