Nvidia否认其RTX 50系列笔记本GPU缺失ROP的报道

The Verge

·

Bropper:一款功能强大的自动化Blind ROP利用工具

FreeBuf网络安全行业门户

·

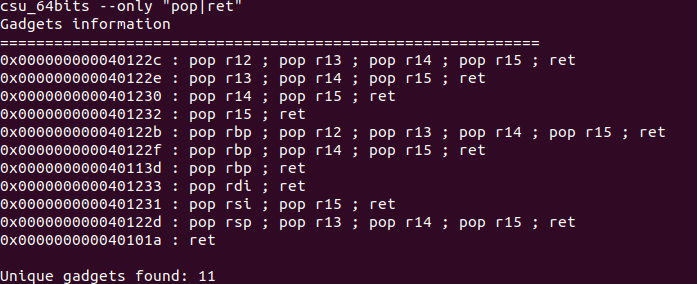

「PWN」最基础的 ret2csu

ネコのメモ帳

·

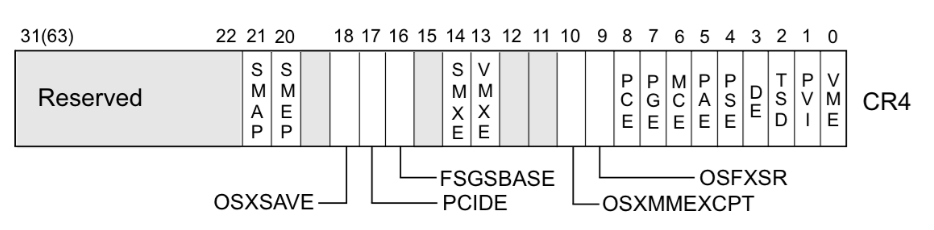

Kernel ROP

AiDaiP

·