💡

原文中文,约24800字,阅读约需59分钟。

📝

内容提要

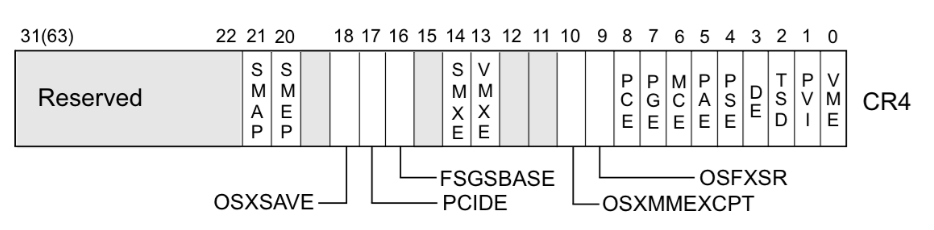

本文讨论了内核漏洞利用(Kernel Pwn),重点介绍了如何通过返回导向编程(ROP)技术绕过内核安全机制。作者分享了复现内核CVE的过程,分析了KCanary、KASLR、SMEP、SMAP和KPTI等防护措施的影响,并提供了相关代码示例。通过这些技术,攻击者能够获取内核权限并执行恶意代码。

🎯

关键要点

- 本文讨论了内核漏洞利用(Kernel Pwn),重点介绍了返回导向编程(ROP)技术。

- 作者分享了复现内核CVE的过程,分析了KCanary、KASLR、SMEP、SMAP和KPTI等防护措施的影响。

- 通过这些技术,攻击者能够获取内核权限并执行恶意代码。

- 在不同的防护措施组合下,攻击者使用不同的ROP链来绕过安全机制。

- 提供了相关代码示例,展示了如何利用内核漏洞进行攻击。

❓

延伸问答

什么是内核漏洞利用(Kernel Pwn)?

内核漏洞利用是指通过利用内核中的漏洞来获取系统的内核权限并执行恶意代码的技术。

返回导向编程(ROP)技术在内核漏洞利用中的作用是什么?

ROP技术通过构造特定的返回地址链,绕过内核的安全机制,从而实现对内核的控制。

KCanary、KASLR、SMEP、SMAP和KPTI等防护措施如何影响内核漏洞利用?

这些防护措施通过增加攻击的复杂性和难度,限制了攻击者利用内核漏洞的能力。

如何复现内核CVE漏洞?

复现内核CVE漏洞通常涉及分析漏洞、构造攻击代码并在受控环境中执行。

攻击者如何通过ROP链绕过内核的安全机制?

攻击者通过构造特定的ROP链,利用内核中的函数地址,修改返回地址,从而绕过安全机制。

提供的代码示例在内核漏洞利用中有什么作用?

代码示例展示了如何利用内核漏洞进行攻击,包括如何构造ROP链和执行恶意代码。

➡️