Ghost Bits 幽灵比特绕过攻击爆发!你的IPS可能已失效

绿盟科技技术博客

·

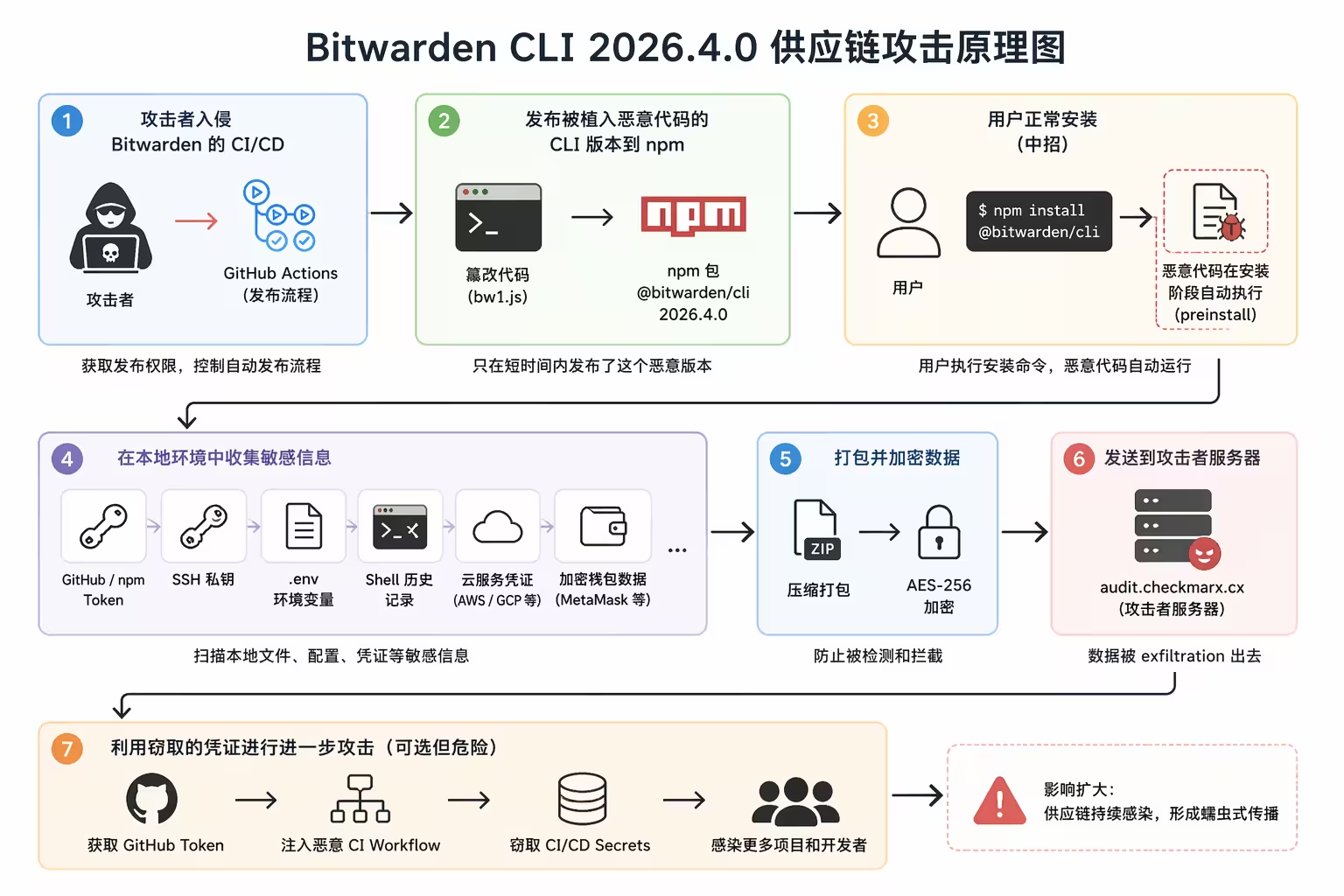

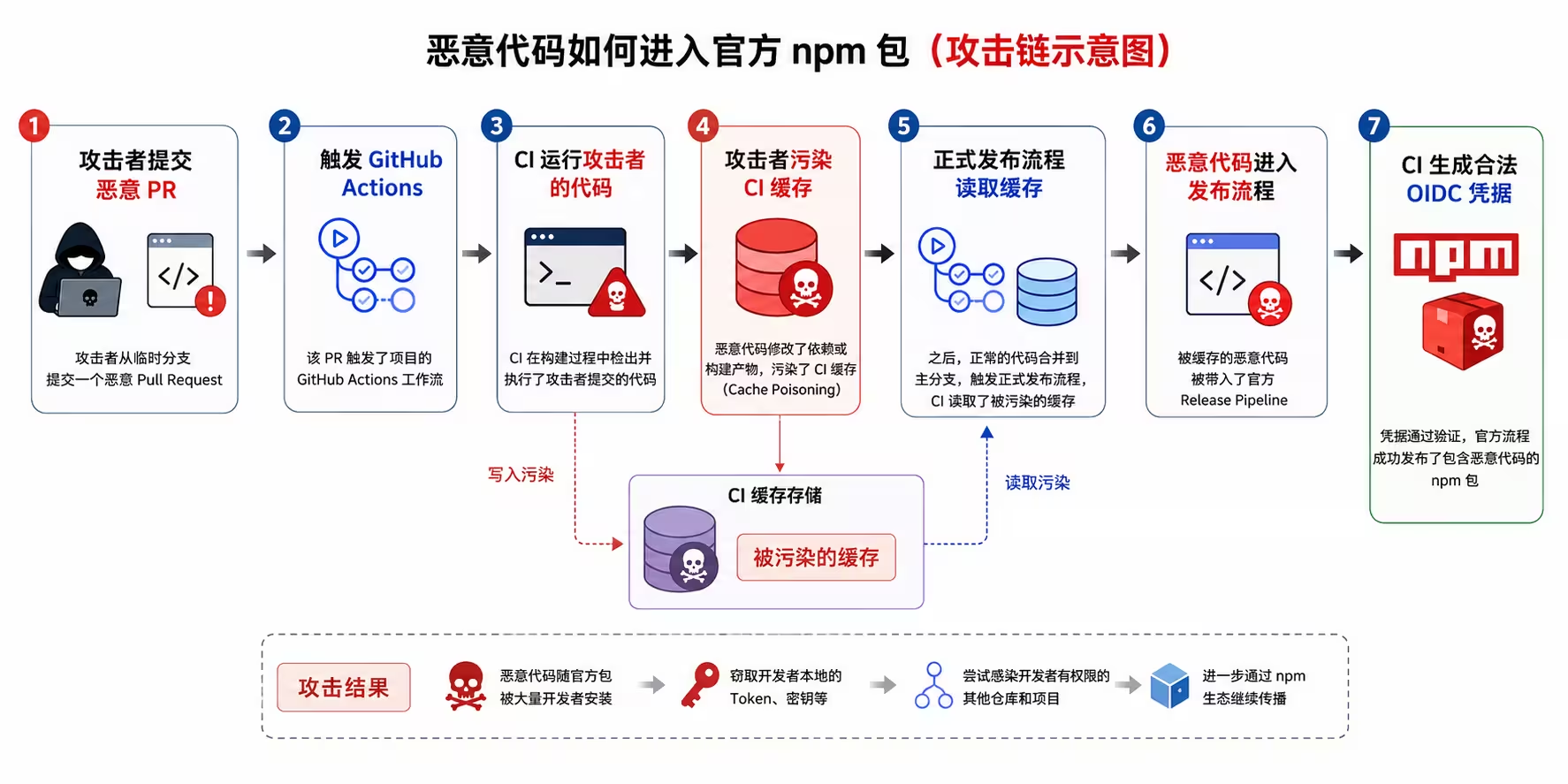

npm 历史上首个蠕虫式供应链攻击:会自我传播

小众软件

·

axios 又出事了:npm 两个版本被供应链投毒

小众软件

·

Trivy安全事件初步报告

The Apache Software Foundation Blog

·