💡

原文中文,约6000字,阅读约需15分钟。

📝

内容提要

2026年3月,Apifox桌面客户端被发现含有恶意代码,篡改事件追踪脚本,攻击者通过修改CDN脚本收集用户信息并发送至恶意服务器。用户需检查是否受影响,并升级至2.8.19版本以防止再次受害。

🎯

关键要点

-

2026年3月,Apifox桌面客户端被发现含有恶意代码,篡改事件追踪脚本。

-

攻击者通过修改CDN脚本收集用户信息并发送至恶意服务器。

-

用户需检查是否受影响,并升级至2.8.19版本以防止再次受害。

-

被篡改的脚本文件体积从34KB增至77KB,包含恶意逻辑。

-

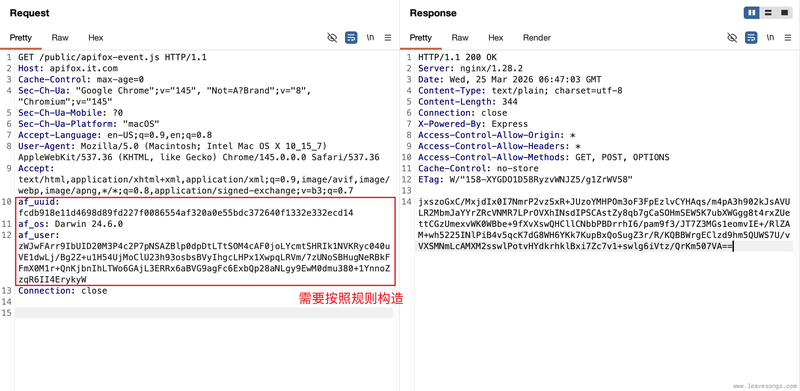

攻击链分为多个阶段,第一阶段通过读取系统信息生成机器指纹。

-

第二阶段通过自定义请求头获取有效载荷,第三阶段为明文窃密载荷。

-

恶意代码会读取用户的SSH密钥、历史记录和Git凭据等敏感信息。

-

用户需检查本机是否存在相关恶意行为的迹象,并采取相应的处置措施。

-

建议用户升级客户端、轮换SSH密钥、审计Git凭据和修改Apifox账号密码。

-

企业用户应在防火墙上阻断恶意域名,并重新安装最新版本的Apifox。

❓

延伸问答

Apifox CDN投毒事件的主要影响是什么?

Apifox桌面客户端被植入恶意代码,攻击者通过篡改脚本收集用户信息并发送至恶意服务器。

用户如何检查自己是否受到了Apifox的攻击?

用户需检查是否在2026年3月4日至修复前使用过低于2.8.19版本的Apifox,并查看本机是否有相关恶意行为的迹象。

Apifox用户应该采取哪些安全措施?

用户应升级至2.8.19版本,轮换SSH密钥,审计Git凭据,并修改Apifox账号密码。

攻击者是如何通过Apifox收集用户信息的?

攻击者通过修改CDN脚本,生成机器指纹并发送自定义请求头,获取用户的敏感信息。

Apifox投毒事件的攻击链是怎样的?

攻击链分为多个阶段,首先生成机器指纹,然后通过自定义请求头获取有效载荷,最后窃取用户敏感信息。

企业用户在Apifox事件中应如何防范?

企业用户应在防火墙上阻断恶意域名,并重新安装最新版本的Apifox。

➡️