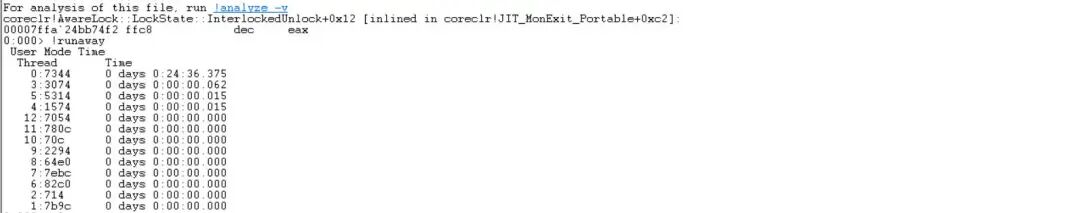

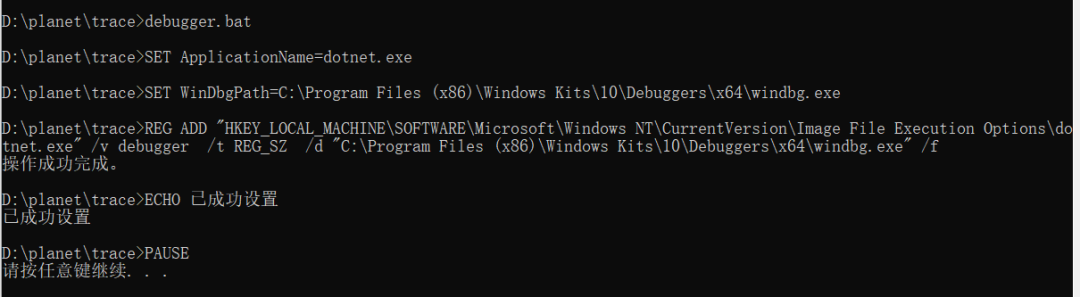

使用 WinDbg 分析 C# 程序高 CPU 占用问题

dotNET跨平台

·

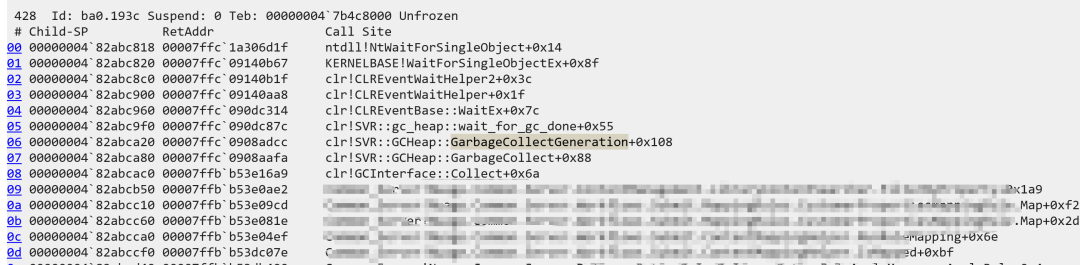

WinDbg 分析 .NET Dump 线程锁问题

dotNET跨平台

·

聊一聊 C#中有趣的 SourceGenerator生成器

dotNET跨平台

·

记一次 .NET某工业设计软件 崩溃分析 - 一线码农

一线码农

·

记一次 .NET某企业数字化平台 崩溃分析 - 一线码农

一线码农

·