💡

原文英文,约700词,阅读约需3分钟。

📝

内容提要

Redis发布了CVE-2025-49844安全警告,指出Lua脚本存在严重漏洞,可能导致经过身份验证的攻击者远程执行代码。建议开发者尽快升级修复版本,以防数据泄露和系统被攻陷。

🎯

关键要点

-

Redis发布了CVE-2025-49844安全警告,Lua脚本存在严重漏洞。

-

该漏洞可能导致经过身份验证的攻击者远程执行代码。

-

开发者被建议尽快升级到修复版本以防数据泄露和系统被攻陷。

-

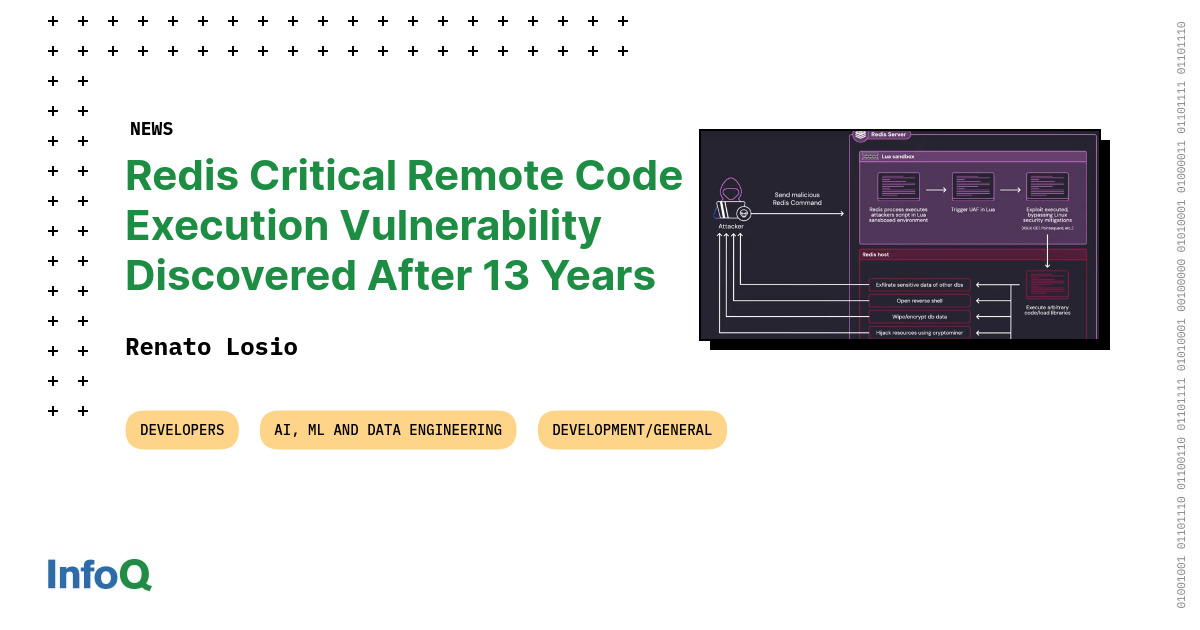

攻击者可以利用恶意Lua脚本操控垃圾回收器,触发使用后释放漏洞。

-

漏洞允许攻击者在Redis中执行任意本地代码,获取完全主机访问权限。

-

Redis建议遵循安全最佳实践,限制网络访问和强制身份验证。

-

攻击者可以通过发送恶意Lua脚本来实现代码执行,并建立反向Shell进行持久访问。

-

Wiz研究人员报告称,330K Redis实例暴露在互联网上,超过60K未配置身份验证。

-

CVE-2025-49844允许攻击者逃离Lua沙箱并在主机上执行代码。

-

开发者应更新到指定的修复版本以确保安全,Valkey也受到影响并发布了修复版本。

❓

延伸问答

CVE-2025-49844漏洞的主要风险是什么?

该漏洞允许经过身份验证的攻击者远程执行任意代码,可能导致数据泄露和系统被攻陷。

Redis开发者应该如何应对这个漏洞?

开发者应尽快升级到修复版本,并遵循安全最佳实践,如限制网络访问和强制身份验证。

攻击者是如何利用CVE-2025-49844漏洞的?

攻击者通过发送恶意Lua脚本,操控垃圾回收器,触发使用后释放漏洞,从而执行任意代码。

Redis的安全建议有哪些?

Redis建议限制网络访问、强制身份验证,并仅允许可信身份运行Lua脚本。

这个漏洞对云环境的影响有多大?

由于Redis在75%的云环境中使用,漏洞的潜在影响非常广泛,可能导致数据被盗或系统被攻陷。

如何确认我的Redis实例是否受到影响?

可以检查Redis版本,确保更新到7.22.2-20或更高版本,或其他指定的修复版本。

➡️