内容提要

本文提供了企业在亚马逊云上部署OpenClaw智能体的安全架构指南,涵盖安全设计、注入攻击防护、集中访问和细粒度授权等方面。重点分析了AI Agent的安全风险及应对策略,强调多层防御的重要性,并提出具体的安全控制措施和最佳实践,以确保企业数据安全和系统稳定。

关键要点

-

企业安全架构经历了从边界防御到零信任的转型,AI Agent 的出现带来了新的安全挑战。

-

OpenClaw 作为企业级 AI Agent 平台,具备自主任务规划、Shell 命令执行、文件系统操作等能力,带来了高风险。

-

当前 OpenClaw 生态系统面临的威胁包括 82 个 CVE 漏洞和 22,000+ 个公开暴露实例,恶意 Skills 数量增长迅速。

-

安全架构师需建立完整的威胁认知,OpenClaw 的威胁来源包括传统软件漏洞和 AI Agent 特有攻击向量。

-

采用纵深防御策略,构建七层安全防御体系,以应对 AI Agent 的复合型威胁。

-

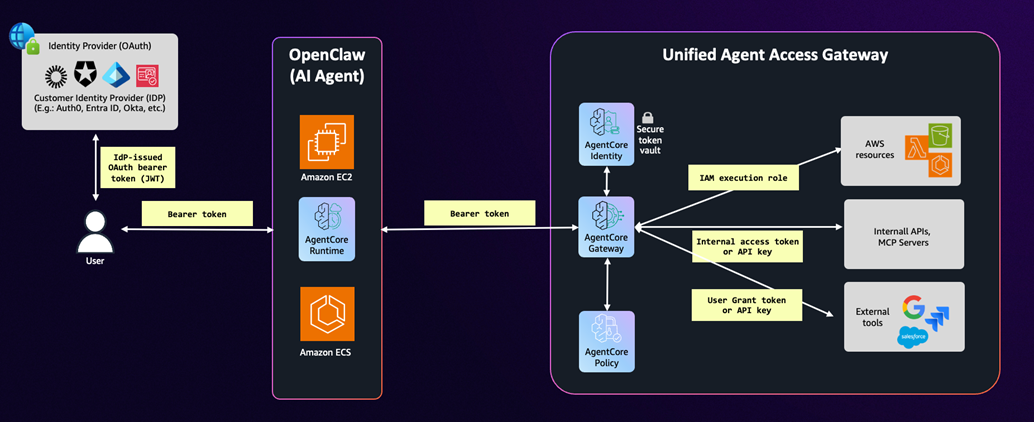

Amazon Bedrock AgentCore 提供了隔离执行环境、统一服务访问入口、身份传播与委托等核心安全能力。

-

企业需建立私有 ClawHub,实施 Skills 供应链安全治理,确保引入的 Skills 经过安全审查。

-

凭证管理应从明文存储转向动态短期令牌,确保凭证安全性。

-

防止企业数据泄露需在访问控制和行为监控两个层面同时发力,确保 Agent 的身份上下文与企业权限系统实时同步。

-

安全运营需落实 12 项安全控制清单,覆盖企业部署 OpenClaw 的核心安全基线。

延伸问答

OpenClaw的主要安全风险是什么?

OpenClaw面临的主要安全风险包括82个CVE漏洞、22,000多个公开暴露实例以及820多个恶意Skills,攻击者可能利用这些漏洞进行远程代码执行和数据泄露。

企业如何实施OpenClaw的安全架构?

企业应采用纵深防御策略,构建七层安全防御体系,并实施动态短期令牌管理、集中访问控制和行为监控等措施。

什么是提示注入攻击,如何防范?

提示注入攻击是攻击者通过构造恶意输入覆盖AI Agent的原始指令,导致未授权操作。防范措施包括在输入和输出阶段设置多道屏障。

如何确保Skills的安全性?

企业应建立私有ClawHub,实施Skills供应链安全治理,确保所有Skills经过安全审查,并使用自动化工具进行安全评估。

OpenClaw的身份管理如何实现?

OpenClaw通过AgentCore Identity实现身份传播与委托,使用OAuth协议确保Agent的权限仅限于用户实际持有的权限。

企业在OpenClaw部署中应遵循哪些安全控制清单?

企业应遵循12项安全控制清单,包括最小化暴露面、漏洞扫描与补丁管理、隔离执行环境等,以确保安全基线。