💡

原文中文,约2500字,阅读约需6分钟。

📝

内容提要

OAuth 旨在安全访问用户资源而无需密码,解决授权问题;OIDC 处理用户信息。OAuth 的角色包括资源拥有者、资源服务器、客户端和授权服务器。授权流程有多种方式,如授权码、PKCE、设备码、客户端凭证、隐式和密码方式,各具优缺点,适用于不同场景。

🎯

关键要点

- OAuth 旨在安全访问用户资源而无需密码,解决授权问题。

- OIDC 处理用户信息,解决身份验证问题。

- OAuth 的角色包括资源拥有者、资源服务器、客户端和授权服务器。

- OAuth2.0 的授权流程根据 grant type 分类,包括授权码、PKCE、设备码、客户端凭证、隐式和密码方式。

- 授权码流程需要用户参与 consent,存在被截获的风险。

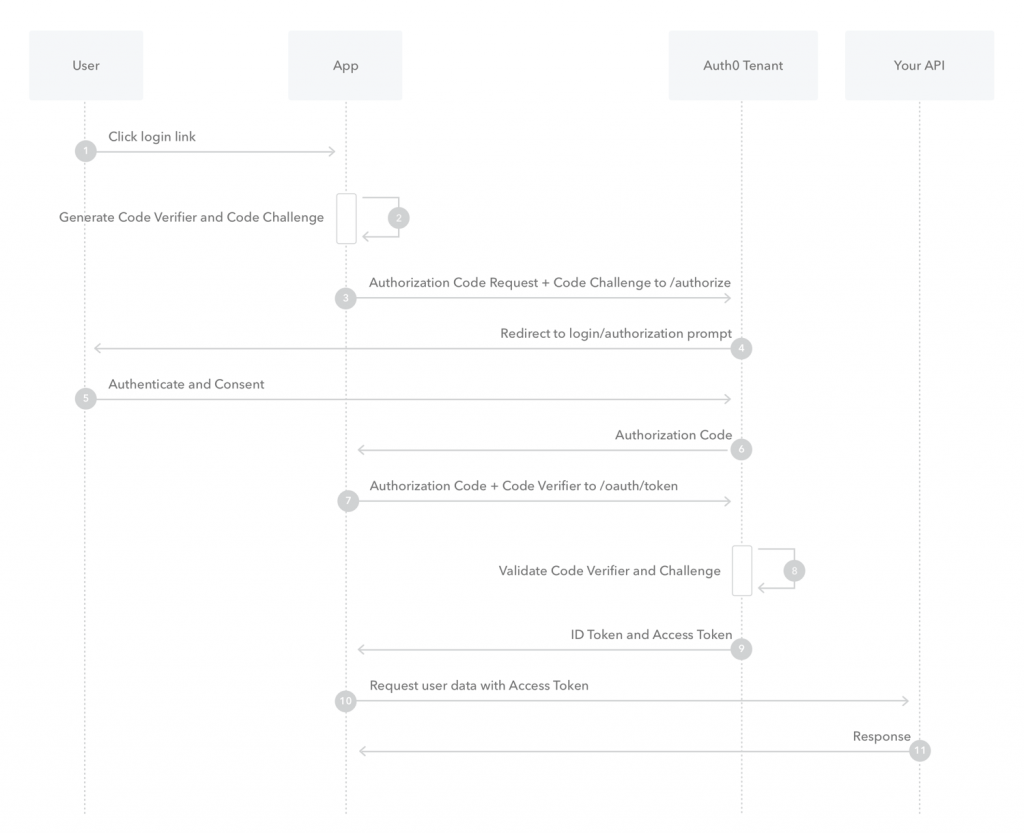

- PKCE 通过使用 code verifier 增强授权码流程的安全性,防止代码被劫持。

- 设备码流程适用于没有浏览器的场景,通过用户访问 verification URL 完成授权。

- 客户端凭证流程适用于无用户参与的 M2M 系统,通过 client id 和 client secret 完成授权。

- 隐式流程是授权码的简化版,安全性低,不推荐使用。

- 密码方式要求客户端获知用户的用户名和密码,风险较大,使用较少。

❓

延伸问答

OAuth 的主要目的是什么?

OAuth 的主要目的是在不使用用户密码的情况下,安全地访问和获取用户所拥有的资源。

OAuth2.0 有哪些授权流程?

OAuth2.0 的授权流程包括授权码、PKCE、设备码、客户端凭证、隐式和密码方式。

PKCE 是如何增强授权码流程安全性的?

PKCE 通过使用 code verifier 和 code challenge 来增强授权码流程的安全性,防止授权码被劫持。

设备码流程适用于哪些场景?

设备码流程适用于没有浏览器的场景,通过用户访问 verification URL 完成授权。

客户端凭证流程的特点是什么?

客户端凭证流程适用于无用户参与的 M2M 系统,通过 client id 和 client secret 完成授权。

隐式流程的安全性如何?

隐式流程是授权码的简化版,安全性低,不推荐使用。

➡️