💡

原文中文,约8100字,阅读约需20分钟。

📝

内容提要

本文介绍了基于Scapy的传统网络攻击实现,包括ARP扫描、ARP欺骗和DOS攻击。Scapy是一个强大的Python工具,用于发送、监听和解析网络数据包。文章还介绍了ARP和TCP的工作原理,以及如何使用Scapy库实现这些攻击。最后,总结了ARP攻击和SYN Flood攻击的原理和防御方法。

🎯

关键要点

- Scapy是一个强大的Python工具,用于发送、监听和解析网络数据包。

- 传统网络攻击系统主要包含ARP扫描、ARP欺骗和DOS攻击三个功能。

- ARP工作原理是将IP地址解析为MAC地址,ARP缓存保存已知主机的映射关系。

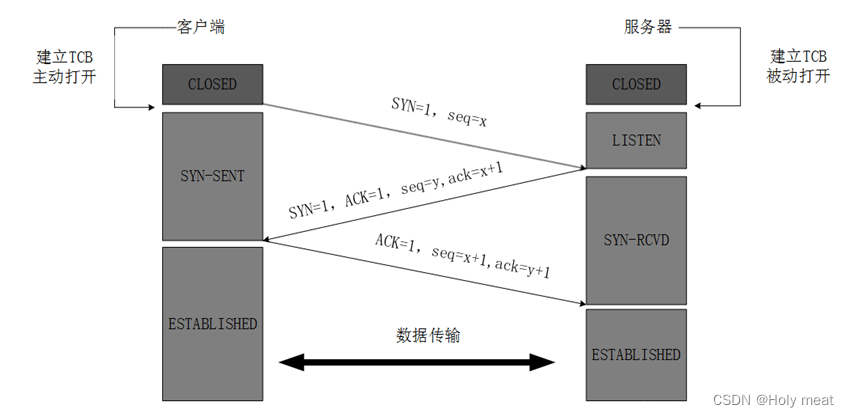

- TCP协议通过三次握手建立连接,四次挥手断开连接。

- ARP扫描通过生成ARP请求报文,统计局域网内活跃主机的IP和MAC地址。

- ARP欺骗通过发送伪造的ARP数据包,使目标主机误认为攻击者是网关。

- SYN Flood攻击通过发送大量SYN包耗尽服务器资源,导致拒绝服务。

- 使用Scapy库可以实现ARP欺骗和SYN Flood攻击的功能。

- 系统功能包括ARP扫描、ARP欺骗和SYN Flood攻击的实现。

- ARP攻击和SYN Flood攻击的防御方法包括静态IP与MAC地址绑定和Anti-DDoS系统。

➡️