💡

原文英文,约900词,阅读约需4分钟。

📝

内容提要

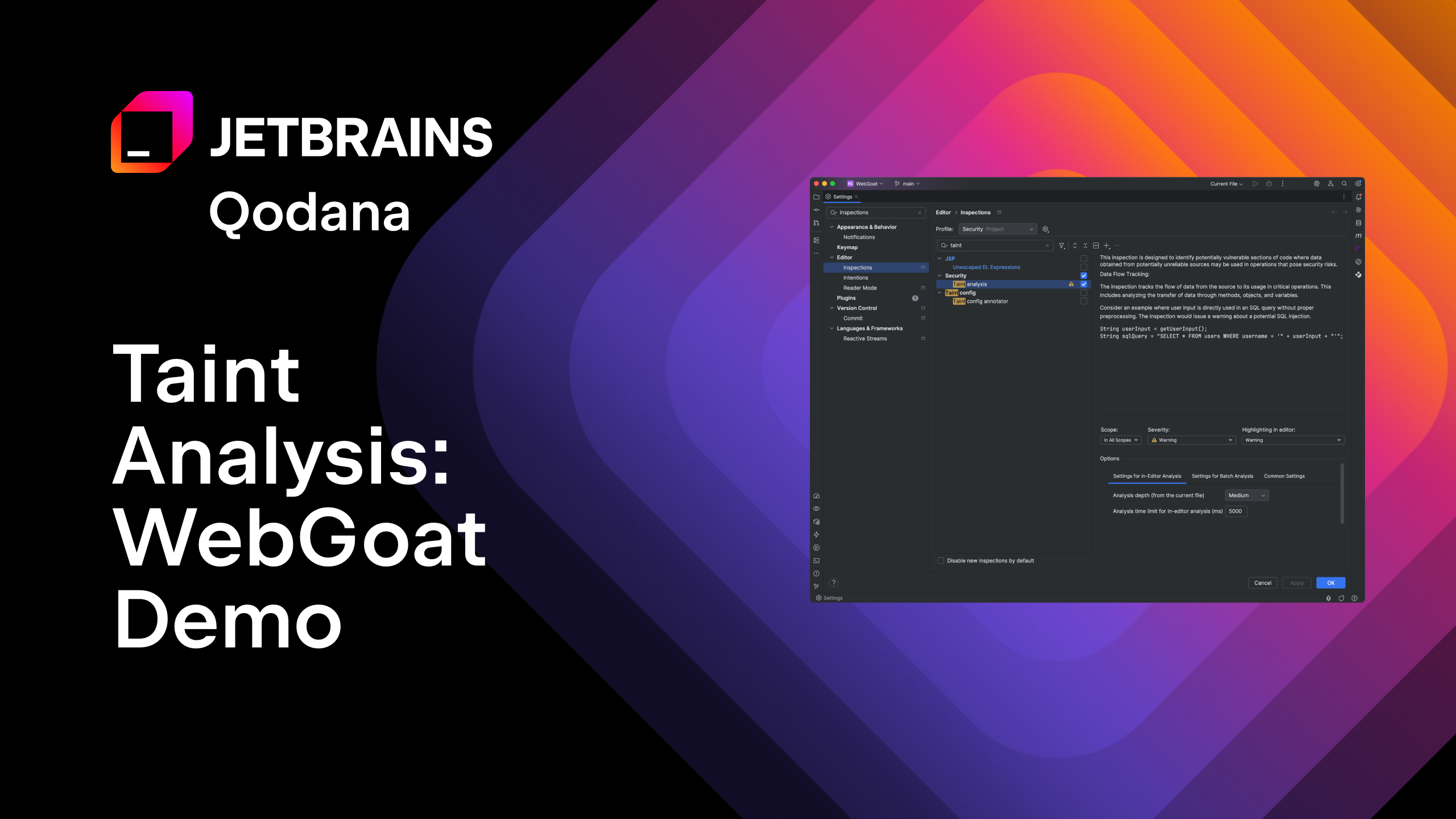

本文介绍了如何使用Qodana进行代码污点分析,展示了WebGoat应用中的SQL注入、反射型XSS和路径遍历漏洞。通过配置IDE并运行分析,开发团队能够及时发现并修复安全问题。Qodana的分析能力不断增强,支持自定义配置以检测特定漏洞。

🎯

关键要点

- 本文介绍了如何使用Qodana进行代码污点分析,展示了WebGoat应用中的SQL注入、反射型XSS和路径遍历漏洞。

- 使用IntelliJ IDEA配置IDE并安装安全分析插件,以便进行污点分析。

- 通过运行分析,开发团队能够及时发现SQL注入漏洞,并建议将扫描结果集成到CI/CD流程中。

- 对于SQL注入漏洞,建议预编译SQL语句以避免用户输入未验证的问题。

- WebGoat应用中的反射型XSS漏洞需要重新配置污点引擎以检测特定问题。

- 可以通过创建自定义检查配置文件来添加特定的污点规则。

- 路径遍历漏洞可以在意想不到的地方发现,例如WebWolf应用中存在的漏洞。

- Qodana的污点分析能力不断增强,支持自定义配置以检测特定漏洞。

❓

延伸问答

如何使用Qodana进行代码污点分析?

首先在IntelliJ IDEA中打开WebGoat应用的源代码,安装安全分析插件并启用污点分析检查,然后运行分析即可。

WebGoat应用中存在哪些安全漏洞?

WebGoat应用中存在SQL注入、反射型XSS和路径遍历漏洞。

如何防止SQL注入漏洞?

建议预编译SQL语句,避免用户输入未验证的问题。

反射型XSS漏洞如何检测?

需要重新配置污点引擎,添加特定的检查配置文件,以检测WebGoat应用中的反射型XSS漏洞。

路径遍历漏洞的示例是什么?

WebWolf应用中存在路径遍历漏洞,允许将文件写入指定目录之外。

Qodana的污点分析能力如何?

Qodana的污点分析能力不断增强,支持自定义配置以检测特定漏洞,能够处理越来越多的安全问题。

➡️