💡

原文中文,约9300字,阅读约需23分钟。

📝

内容提要

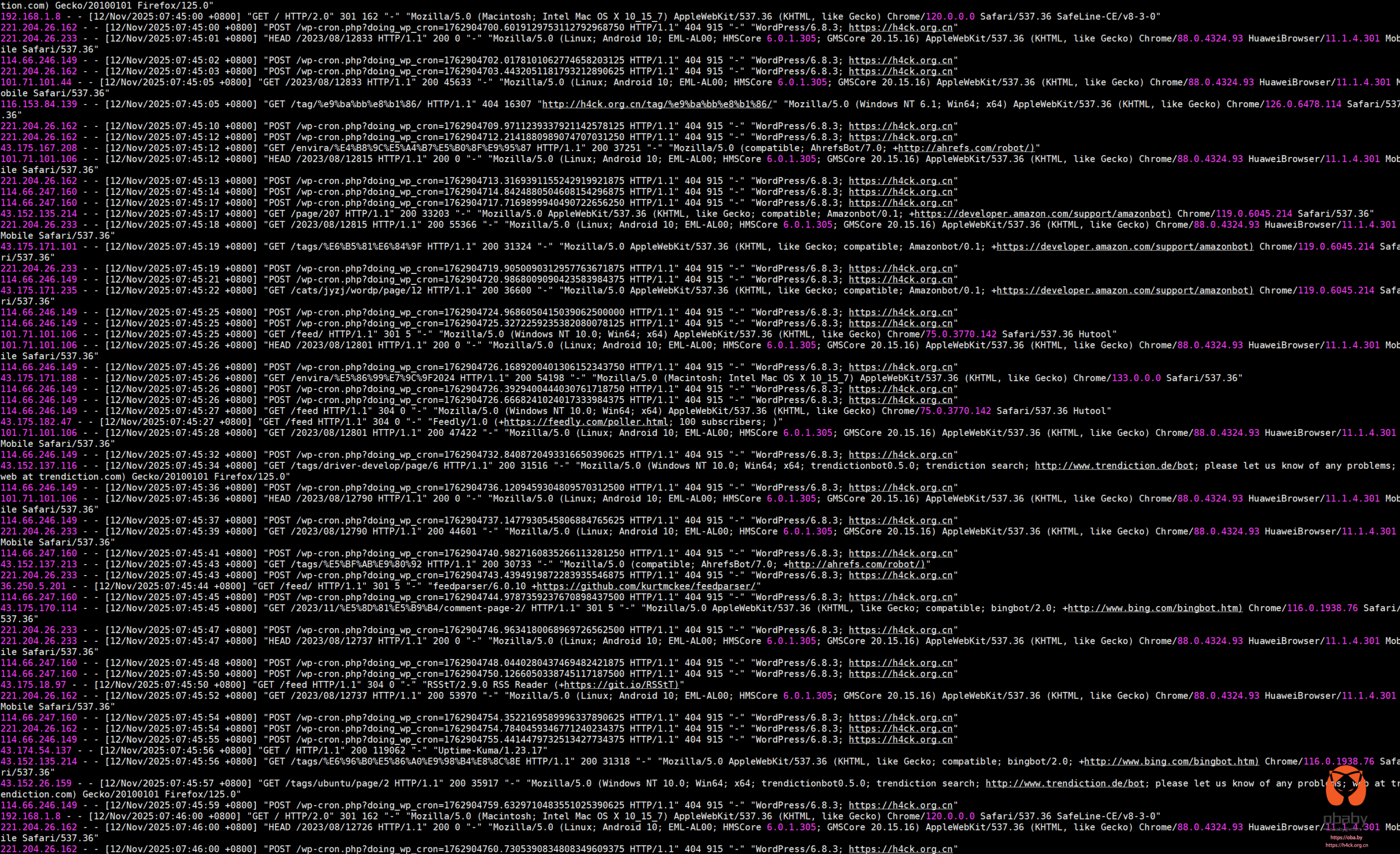

网站遭遇大量请求,导致服务器和数据库资源耗尽。通过修改文件名暂时解决问题,但需分析访问记录。使用ngxtop和goaccess工具发现wp-cron.php请求频繁,攻击方式低成本且有效。

🎯

关键要点

-

网站遭遇大量请求,导致服务器和数据库资源耗尽。

-

通过修改文件名暂时解决问题,但需分析访问记录。

-

使用ngxtop和goaccess工具发现wp-cron.php请求频繁。

-

攻击方式低成本且有效,mysql被请求耗尽了cpu资源。

-

访问量从几百飙升至2000多,流量达到144g。

-

发现大量bot请求,包括bing和其他爬虫。

-

使用ngxtop分析Nginx日志,发现wp-cron.php请求数量巨大。

-

goaccess工具分析时需添加忽略请求参数的参数。

-

最终确认wp-cron.php请求频繁导致mysql资源耗尽,属于低成本攻击方式。

❓

延伸问答

wp-cron.php的请求频繁是如何导致服务器资源耗尽的?

wp-cron.php的请求频繁直接导致MySQL的CPU资源耗尽,从而使服务器卡死。

如何暂时解决wp-cron.php导致的拒绝服务攻击?

可以通过简单粗暴地修改wp-cron.php的文件名来暂时解决问题。

使用哪些工具可以分析Nginx日志以发现攻击请求?

可以使用ngxtop和goaccess工具来分析Nginx日志,发现wp-cron.php的请求频繁。

攻击者使用的请求方式有什么特点?

攻击者使用的请求方式是低成本且有效的,流量可以达到144G,且请求频率不需要太高。

在分析日志时,goaccess工具需要添加什么参数?

在使用goaccess分析时,需要添加--no-query-string参数以忽略请求参数。

网站的访问量在攻击期间有多大变化?

网站的访问量从平常的几百飙升至2000多,流量达到了144G。

➡️