💡

原文英文,约500词,阅读约需2分钟。

📝

内容提要

微软发布安全公告,修复了ASP.NET Core中的关键漏洞CVE-2025-55315,CVSS评分为9.9。该漏洞影响ASP.NET Core 10.0、9.0、8.0及Kestrel 2.x,允许攻击者绕过安全特性。微软建议开发者及时更新以防安全风险。

🎯

关键要点

- 微软发布安全公告,修复了ASP.NET Core中的关键漏洞CVE-2025-55315,CVSS评分为9.9。

- 该漏洞影响ASP.NET Core 10.0、9.0、8.0及Kestrel 2.x,允许攻击者绕过安全特性。

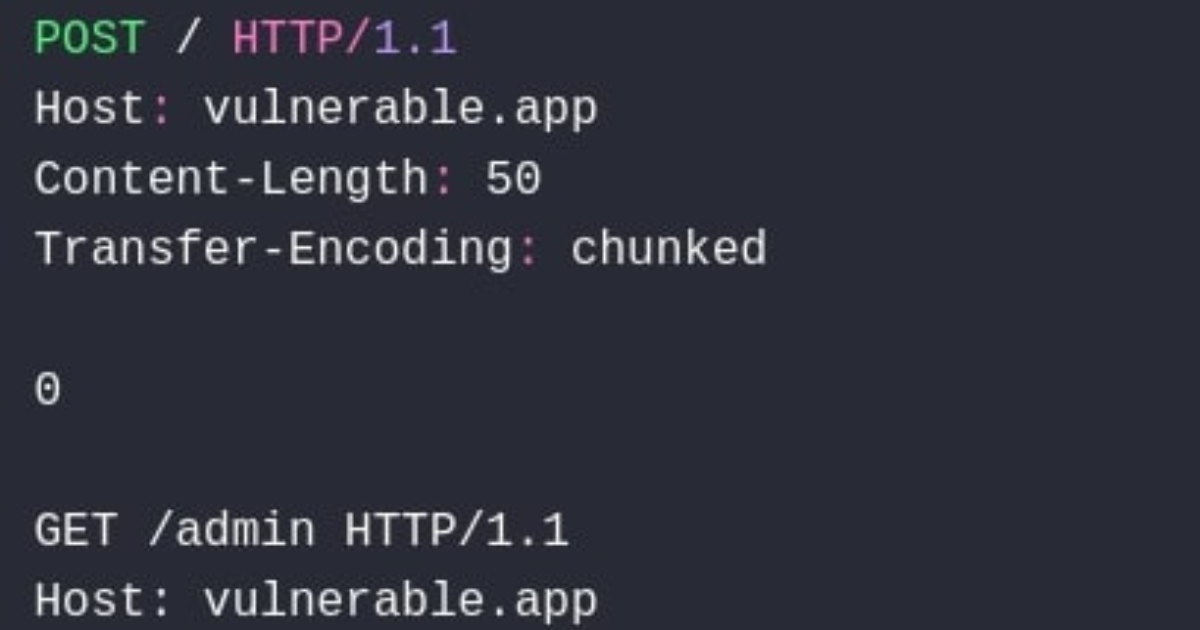

- 攻击者可以通过不一致的HTTP请求解析绕过安全特性,微软建议开发者及时更新以防安全风险。

- HTTP请求走私利用服务器和代理解析HTTP请求的差异,可能导致特权提升或请求篡改等攻击。

- 微软建议开发者检查代理配置,确保正常化请求并检测走私尝试。

- Hayden Barnes发布了一个ASP.NET Core控制台应用程序,以测试HTTP分块传输和换行解析行为。

- 开发者需安装ASP.NET Core 8、9或10的修补版本,或将Microsoft.AspNetCore.Server.Kestrel.Core更新至2.3.6或以上。

❓

延伸问答

CVE-2025-55315漏洞的CVSS评分是多少?

该漏洞的CVSS评分为9.9。

哪些版本的ASP.NET Core受到CVE-2025-55315漏洞的影响?

受影响的版本包括ASP.NET Core 10.0、9.0、8.0及Kestrel 2.x。

攻击者如何利用CVE-2025-55315漏洞?

攻击者可以通过不一致的HTTP请求解析绕过安全特性,可能导致特权提升或请求篡改等攻击。

微软对开发者有什么建议以防止CVE-2025-55315漏洞的风险?

微软建议开发者及时更新到修补版本,并检查代理配置以确保正常化请求和检测走私尝试。

CVE-2025-55315漏洞可能导致哪些类型的攻击?

该漏洞可能导致特权提升、服务器端请求伪造(SSRF)、跨站请求伪造(CSRF)绕过和注入攻击等。

开发者如何检查他们的.NET构建是否受到CVE-2025-55315漏洞的影响?

开发者可以使用Hayden Barnes发布的ASP.NET Core控制台应用程序来测试HTTP分块传输和换行解析行为。

🏷️

标签

➡️