原文中文,约1100字,阅读约需3分钟。

📝

内容提要

Nginx 存在安全漏洞 CVE-2026-42945,攻击者可通过特定 HTTP 请求触发堆缓冲区溢出,导致进程崩溃或服务重启。该漏洞影响多个历史版本,尤其在关闭 ASLR 的系统上可能执行任意代码。建议升级至 Nginx 1.30.1 以修复此问题。

🎯

关键要点

-

Nginx 存在安全漏洞 CVE-2026-42945,攻击者可通过特定 HTTP 请求触发堆缓冲区溢出。

-

该漏洞可能导致 Nginx 工作进程崩溃或服务重启,影响多个历史版本。

-

在关闭 ASLR 的系统上,攻击者可能执行任意代码。

-

漏洞得分为 8.1,属于较高风险。

-

攻击者无需登录即可通过构造 HTTP 请求触发漏洞。

-

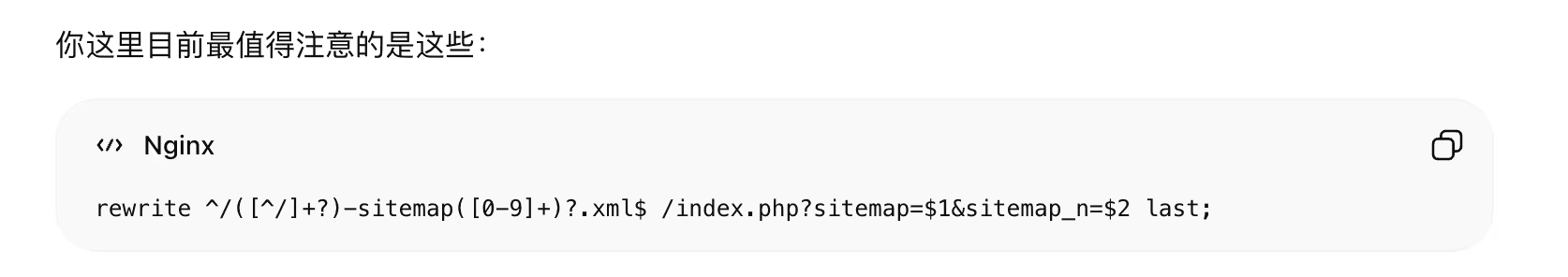

受影响的系统需存在特定的 rewrite / set / if 组合,并使用 PCRE 捕获变量。

-

建议用户升级至 Nginx 1.30.1 以修复此问题。

❓

延伸问答

CVE-2026-42945 漏洞的影响是什么?

该漏洞可能导致 Nginx 工作进程崩溃或服务重启,并在关闭 ASLR 的系统上可能执行任意代码。

如何修复 Nginx 的 CVE-2026-42945 漏洞?

建议用户升级至 Nginx 1.30.1 以修复此问题。

攻击者如何利用 CVE-2026-42945 漏洞?

攻击者可以通过构造特定的 HTTP 请求触发堆缓冲区溢出,导致 Nginx 崩溃或重启。

CVE-2026-42945 漏洞的严重性如何?

该漏洞得分为 8.1,属于较高风险。

哪些系统容易受到 CVE-2026-42945 漏洞的影响?

在关闭 ASLR 的系统上,攻击者更容易利用该漏洞执行任意代码。

如何检查 Nginx 配置中是否存在漏洞触发条件?

可以通过命令 grep -RInE 'rewrite|set |\$[0-9]|if \' /etc/nginx 查看所有的 rewrite 规则。

🏷️