💡

原文中文,约9100字,阅读约需22分钟。

📝

内容提要

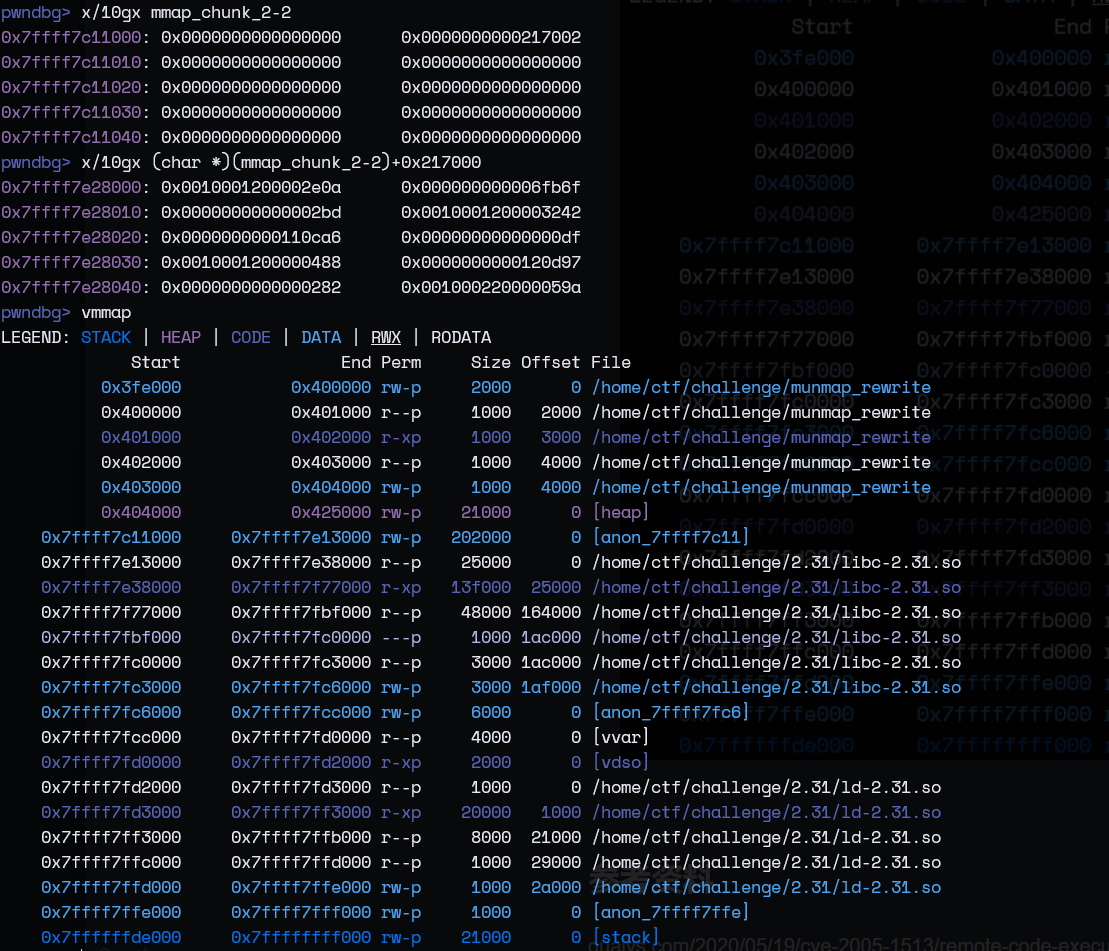

本文分析了“House of Muney”攻击技术,该技术能够在不泄露信息的情况下绕过ASLR实现代码执行。攻击者通过分配大块内存并修改其结构,伪造符号表,从而实现任意代码执行。此技术适用于特定版本的glibc,具有一定的复杂性和挑战性。

🎯

关键要点

- House of Muney攻击技术可以在不泄露信息的情况下绕过ASLR,实现代码执行。

- 该技术的利用条件包括:部分RELRO或无RELRO、能够分配较大的堆、以及能够修改堆的prev_size和size字段。

- 攻击者通过分配大块内存并修改其结构,伪造符号表,从而实现任意代码执行。

- 该技术适用于特定版本的glibc,具有一定的复杂性和挑战性。

- 攻击流程涉及分配极大的chunk、修改chunk的size、伪造Elf64_sym结构体等步骤。

❓

延伸问答

House of Muney攻击技术的主要功能是什么?

House of Muney攻击技术能够在不泄露信息的情况下绕过ASLR,实现代码执行。

使用House of Muney技术需要满足哪些条件?

需要满足部分RELRO或无RELRO、能够分配较大的堆、以及能够修改堆的prev_size和size字段。

House of Muney攻击的基本流程是什么?

攻击流程包括分配极大的chunk、修改chunk的size、伪造Elf64_sym结构体等步骤。

House of Muney技术适用于哪些版本的glibc?

该技术适用于特定版本的glibc,具体版本未明确说明。

House of Muney攻击技术的复杂性如何?

该技术具有一定的复杂性和挑战性,尤其是在伪造符号表和修改内存结构方面。

如何通过House of Muney技术实现任意代码执行?

攻击者通过分配大块内存并修改其结构,伪造符号表,从而实现任意代码执行。

🏷️

标签

➡️