💡

原文中文,约1800字,阅读约需5分钟。

📝

内容提要

WinRAR中存在Escape Sequence注入漏洞,攻击者可通过恶意档案欺骗用户,触发漏洞执行隐藏的恶意脚本。

🎯

关键要点

- WinRAR中存在Escape Sequence注入漏洞,影响命令行版本的RAR和UnRAR。

- 漏洞编号:Windows CVE-2024–36052,Linux/Unix CVE-2024–33899。

- 攻击者可以通过恶意档案欺骗用户,触发漏洞执行隐藏的恶意脚本。

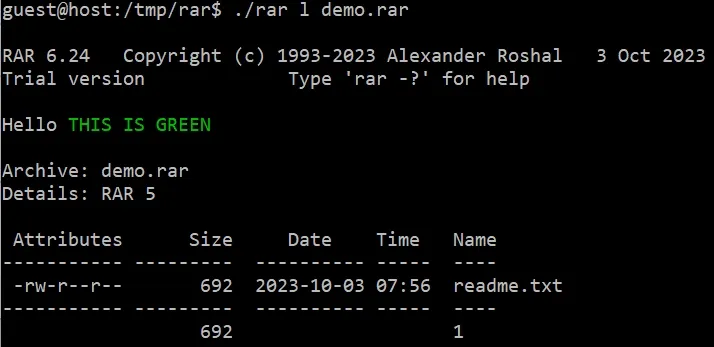

- 漏洞利用示例包括伪造压缩文件列表,关键Payload为\e[8m。

- 该漏洞可能导致某些环境下的拒绝服务(DoS)攻击。

- WinRAR的ShellExecute函数处理文件扩展名不当,导致执行错误参数的隐藏脚本。

- 漏洞影响与CVE-2023-38831相似,攻击者可以通过制作包含ANSI转义序列的恶意档案来欺骗用户。

❓

延伸问答

CVE-2024-33899漏洞是什么?

CVE-2024-33899是WinRAR中的Escape Sequence注入漏洞,影响命令行版本的RAR和UnRAR。

攻击者如何利用CVE-2024-33899漏洞?

攻击者可以通过制作包含ANSI转义序列的恶意档案,欺骗用户并执行隐藏的恶意脚本。

CVE-2024-33899与其他漏洞有什么相似之处?

CVE-2024-33899与CVE-2023-38831相似,都是通过不当处理文件扩展名来触发漏洞。

该漏洞可能导致什么后果?

该漏洞可能导致某些环境下的拒绝服务(DoS)攻击。

WinRAR的哪个函数导致了这个漏洞?

WinRAR的ShellExecute函数处理文件扩展名不当,导致执行错误参数的隐藏脚本。

如何测试CVE-2024-33899漏洞?

可以通过创建包含特定ANSI转义序列的压缩文件并使用命令行工具进行测试。

➡️