💡

原文中文,约4800字,阅读约需12分钟。

📝

内容提要

Ingress Controller是K8s集群的重要组件,负责管理外部流量。尽管Nginx Ingress Controller因其稳定性被广泛使用,但近年来频繁出现RCE等安全漏洞,严重威胁用户安全。攻击者可利用这些漏洞获取敏感信息,导致集群被接管。建议用户及时升级并限制访问。

🎯

关键要点

- Ingress Controller是K8s集群管理外部访问的核心组件。

- Nginx Ingress Controller因其稳定性和高性能成为最受欢迎的Ingress Controller之一。

- 近年来,Nginx Ingress Controller频繁曝出安全漏洞,严重威胁用户安全。

- 攻击者可利用这些漏洞获取敏感信息,导致集群被接管。

- CVE-2021-25742是首次公开的漏洞,之后多个相关漏洞相继曝光。

- 攻击者通过不同的注入技术窃取Nginx Ingress Controller的凭据。

- 2025年将有多个高危RCE漏洞被披露,称为'IngressNightmare'事件。

- 漏洞的严重性导致CVSS评分高达9.8分。

- 建议用户及时升级Nginx Ingress Controller并限制访问。

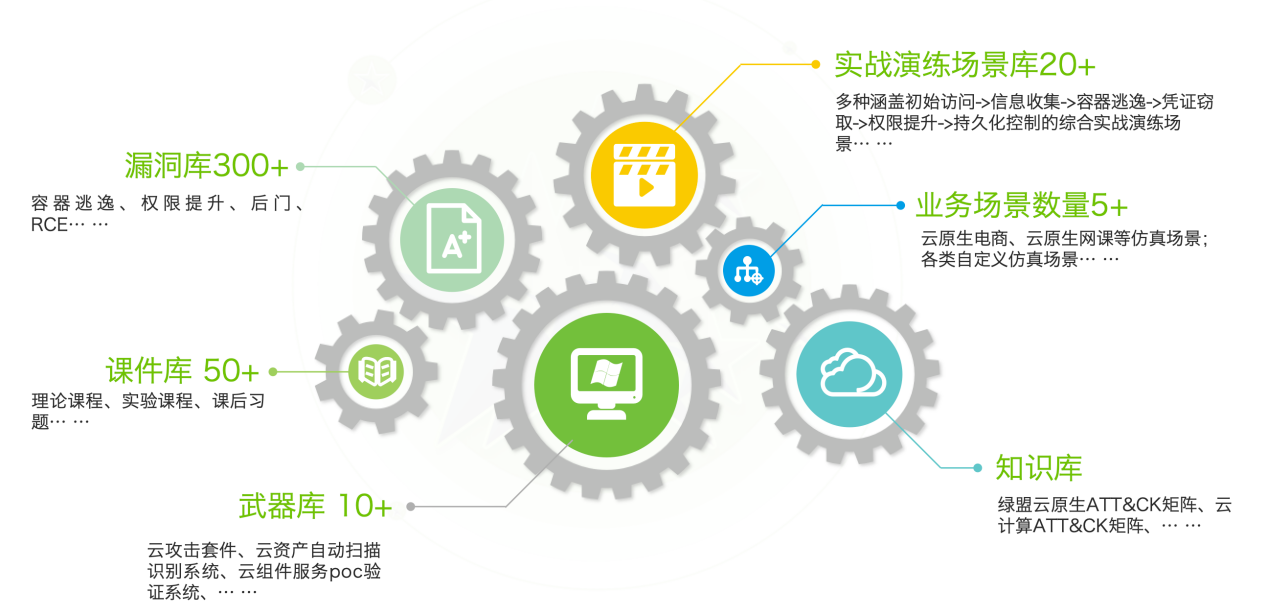

- 绿盟科技提供了云攻防靶场Metarget和攻击套件Coogo用于漏洞复现和利用。

- Metarget是开源云原生安全靶场,支持自动化搭建脆弱环境。

- Coogo是针对云原生环境的后渗透测试工具,具备多种攻击能力。

- 靶场提供理论课程和实战演练,帮助学员提升云原生安全能力。

❓

延伸问答

什么是Ingress Controller,它的作用是什么?

Ingress Controller是K8s集群管理外部访问的核心组件,负责将外部HTTP/HTTPS流量定向到集群内部的Service和Pod。

Nginx Ingress Controller存在哪些安全漏洞?

Nginx Ingress Controller近年来频繁曝出RCE等安全漏洞,攻击者可利用这些漏洞获取敏感信息,导致集群被接管。

如何利用Metarget复现K8s IngressNightmare攻击链?

使用Metarget可以通过一键安装K8s和CVE-2025-1974漏洞环境,快速复现攻击链。

CVE-2021-25742漏洞的影响是什么?

CVE-2021-25742是首次公开的漏洞,攻击者可以通过该漏洞窃取Nginx Ingress Controller的凭据,严重威胁用户安全。

如何防范Nginx Ingress Controller的安全漏洞?

建议用户及时升级Nginx Ingress Controller并限制准入控制器的访问,仅允许K8s API Server访问。

Coogo工具的主要功能是什么?

Coogo是针对云原生环境的后渗透测试工具,具备多种攻击能力,支持复杂云上攻击路径的自动化利用。

➡️