💡

原文中文,约900字,阅读约需3分钟。

📝

内容提要

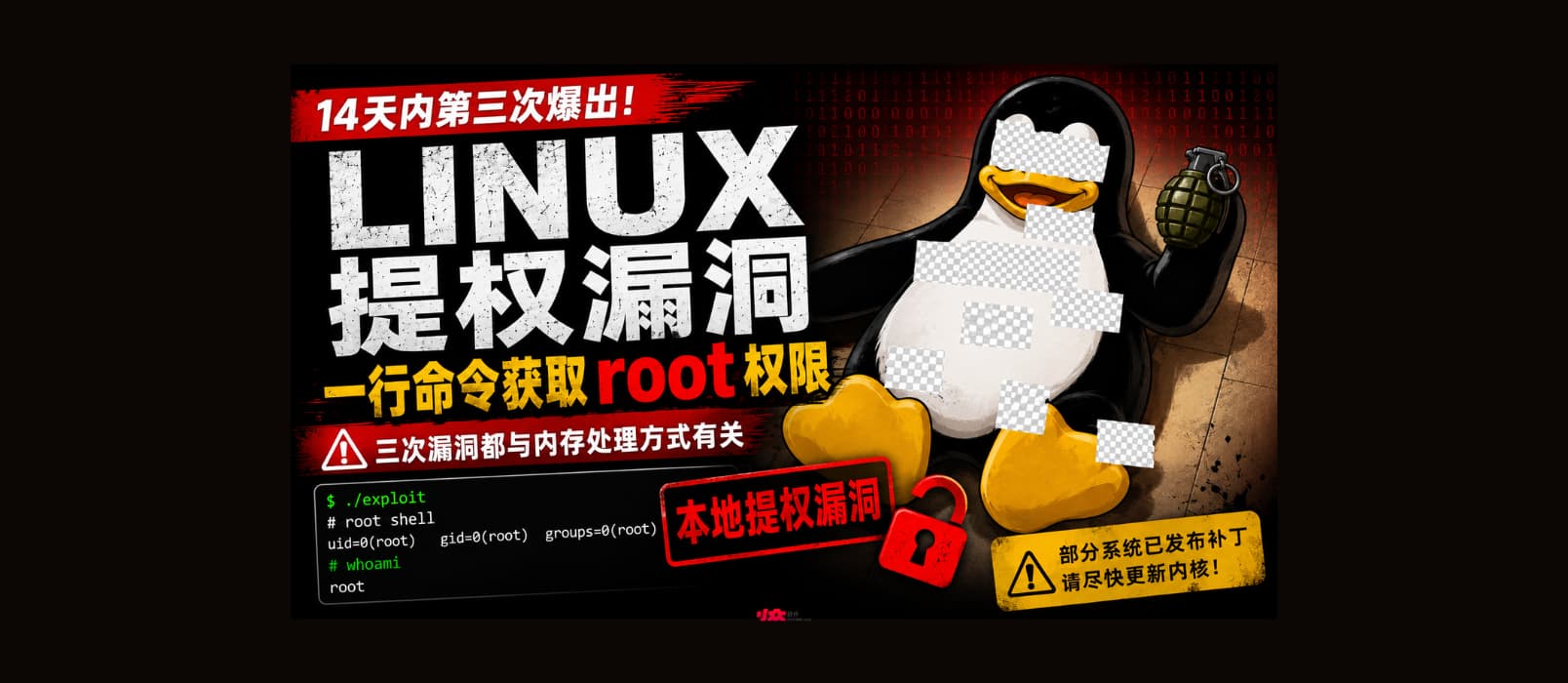

自4月30日以来,Linux连续出现三起提权漏洞,攻击者可通过一行代码获得root权限。最新漏洞Fragnesia(CVE-2026-46300)允许普通用户修改只读文件的页缓存内容,得分7.8。受影响的服务包括IPsec VPN和StrongSwan。临时解决方案是卸载相关模块并重启系统。

🎯

关键要点

- 自4月30日以来,Linux连续出现三起提权漏洞,攻击者可通过一行代码获得root权限。

- 最新漏洞Fragnesia(CVE-2026-46300)允许普通用户修改只读文件的页缓存内容,得分7.8。

- Fragnesia漏洞属于Dirty Frag漏洞家族,但并不是同一个漏洞,需单独修复。

- 受影响的服务包括IPsec VPN、StrongSwan、企业VPN和某些AFS/RPC服务。

- 临时解决方案是卸载相关模块并重启系统。

❓

延伸问答

Fragnesia漏洞的编号是什么?

Fragnesia漏洞的编号是CVE-2026-46300。

Fragnesia漏洞的评分是多少?

Fragnesia漏洞的评分为7.8分。

Fragnesia漏洞允许攻击者做什么?

Fragnesia漏洞允许攻击者通过修改只读文件的页缓存内容获得root权限。

受Fragnesia漏洞影响的服务有哪些?

受影响的服务包括IPsec VPN、StrongSwan、企业VPN和某些AFS/RPC服务。

如何临时解决Fragnesia漏洞?

临时解决方案是卸载相关模块并重启系统。

Fragnesia漏洞与Dirty Frag漏洞有什么关系?

Fragnesia漏洞属于Dirty Frag漏洞家族,但并不是同一个漏洞,需要单独修复。

➡️