💡

原文英文,约8300词,阅读约需30分钟。

📝

内容提要

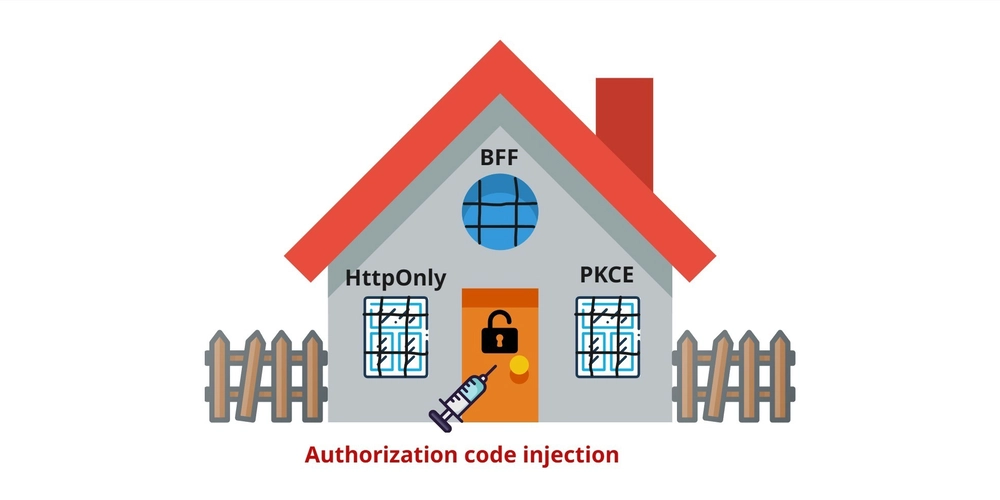

本文探讨了针对使用OAuth/OIDC的应用程序的攻击向量,分析了攻击的前提条件及可行性。讨论了Backend-for-Frontend (BFF)模式和PKCE的实现,评估其对攻击风险的缓解效果。同时回顾了现有的安全建议和最佳实践,并提出进一步的保护措施,强调理解OAuth安全的重要性。

🎯

关键要点

- 本文探讨了针对使用OAuth/OIDC的应用程序的攻击向量。

- 分析了攻击的前提条件及可行性,指出这些条件可能并不如表面上看起来那么不切实际。

- 讨论了Backend-for-Frontend (BFF)模式和PKCE的实现,评估其对攻击风险的缓解效果。

- 强调了理解OAuth安全的重要性,并回顾了现有的安全建议和最佳实践。

- 提出了进一步的保护措施,强调保护措施的重要性。

- 攻击者可以通过注入恶意JavaScript代码来获取授权响应参数。

- 成功执行攻击需要满足多个条件,包括在应用程序页面上执行恶意代码。

- BFF模式并不是解决所有问题的灵丹妙药,攻击者仍然可以通过注入代码进行攻击。

- PKCE可以帮助防止授权代码被滥用,但在某些情况下仍然存在风险。

- 推荐使用OAuth 2.0的表单提交响应模式来保护授权响应。

- 强调了保护措施的重要性,包括防止恶意JavaScript注入和限制iframe利用。

- 建议在授权流程中强制用户交互,以提高安全性。

❓

延伸问答

OAuth攻击的主要向量是什么?

OAuth攻击的主要向量是通过注入恶意JavaScript代码来获取授权响应参数。

Backend-for-Frontend (BFF)模式能否完全防止OAuth攻击?

BFF模式并不是解决所有问题的灵丹妙药,攻击者仍然可以通过注入代码进行攻击。

PKCE如何帮助防止OAuth攻击?

PKCE可以帮助防止授权代码被滥用,但在某些情况下仍然存在风险。

成功执行OAuth攻击需要满足哪些条件?

成功执行攻击需要满足多个条件,包括在应用程序页面上执行恶意代码和获取授权响应参数的能力。

有哪些最佳实践可以提高OAuth的安全性?

推荐使用OAuth 2.0的表单提交响应模式,防止恶意JavaScript注入,并限制iframe利用。

如何在授权流程中提高安全性?

建议在授权流程中强制用户交互,以提高安全性。

➡️