💡

原文英文,约1400词,阅读约需5分钟。

📝

内容提要

文章讲述了一个团队在SharePoint漏洞检测中的经历。他们使用TcpTrap工具监测SharePoint服务器,发现多个被攻击的实例,并分享受影响的服务器列表。通过流量分析,识别出一个新漏洞,能够通过单个请求泄露安全密钥。团队强调透明性和负责任的披露,最终开发了一个漏洞测试工具。

🎯

关键要点

- 团队使用TcpTrap工具监测SharePoint服务器,发现多个被攻击的实例。

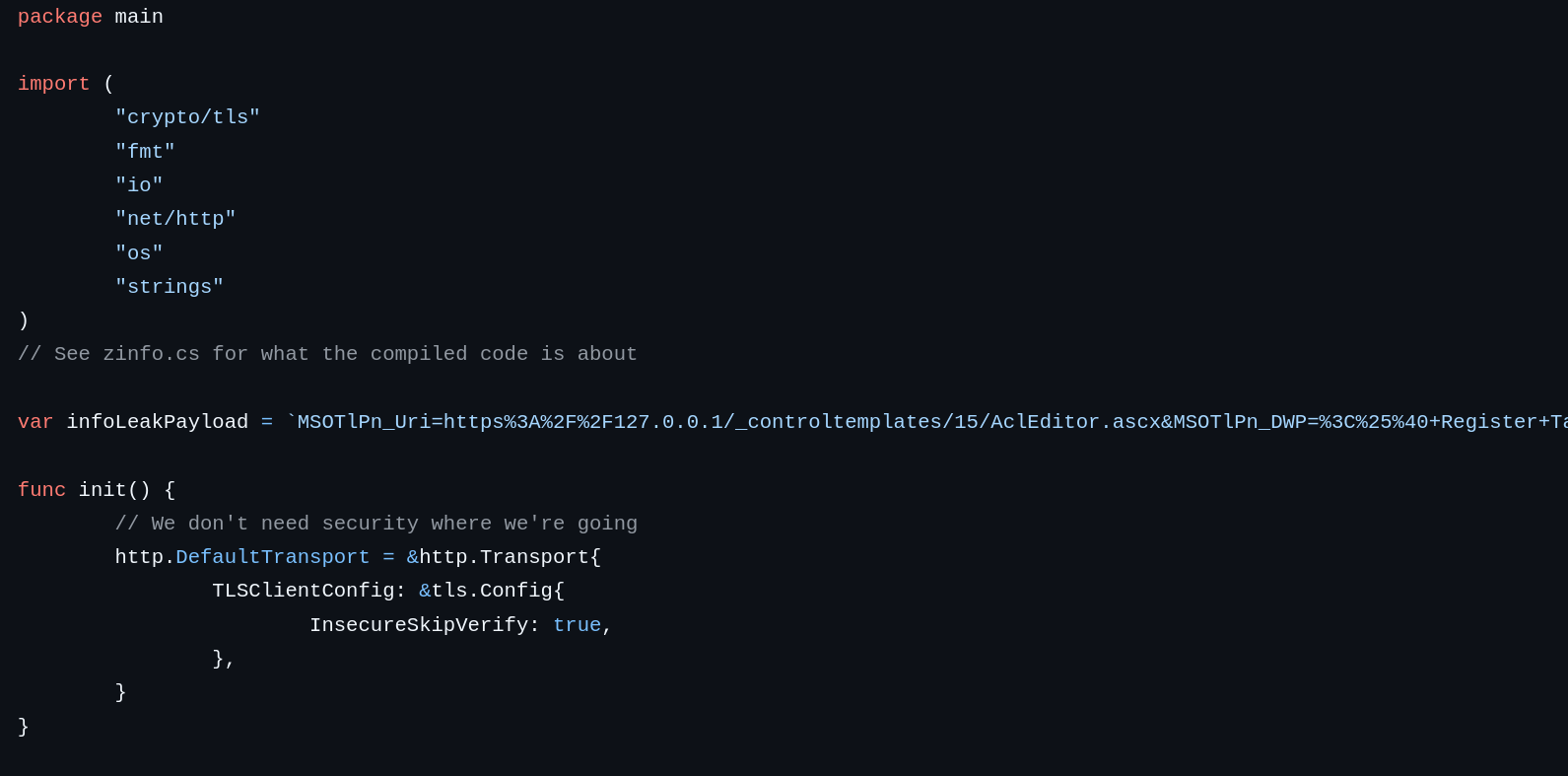

- 通过流量分析,识别出一个新漏洞,能够通过单个请求泄露安全密钥。

- 团队强调透明性和负责任的披露,分享受影响的服务器列表。

- 开发了一个漏洞测试工具,以便更好地检测和响应安全威胁。

- 在监测过程中,发现了多个恶意请求,表明SharePoint服务器正受到攻击。

- 团队在测试中遇到困难,但通过不断努力最终成功识别漏洞。

- 分享了他们的发现和工具,以帮助其他组织提高安全性。

❓

延伸问答

TcpTrap工具在SharePoint漏洞检测中有什么作用?

TcpTrap工具用于监测SharePoint服务器的TCP连接,并将流量记录到pcap文件中以供后续分析。

团队在监测过程中发现了什么新漏洞?

团队发现一个新漏洞,可以通过单个请求泄露SharePoint的安全密钥。

团队是如何处理发现的安全漏洞的?

团队强调透明性和负责任的披露,分享了受影响的服务器列表,并开发了漏洞测试工具。

在监测过程中,团队遇到了哪些挑战?

团队在安装SharePoint 2019时遇到困难,因为他们对Windows环境不熟悉,导致测试进展缓慢。

团队如何确保其他组织提高安全性?

团队通过分享他们的发现和开发的工具,帮助其他组织识别和响应安全威胁。

SharePoint服务器受到攻击的迹象是什么?

团队在监测中发现多个恶意请求,表明SharePoint服务器正受到攻击。

🏷️

标签

➡️