💡

原文中文,约1900字,阅读约需5分钟。

📝

内容提要

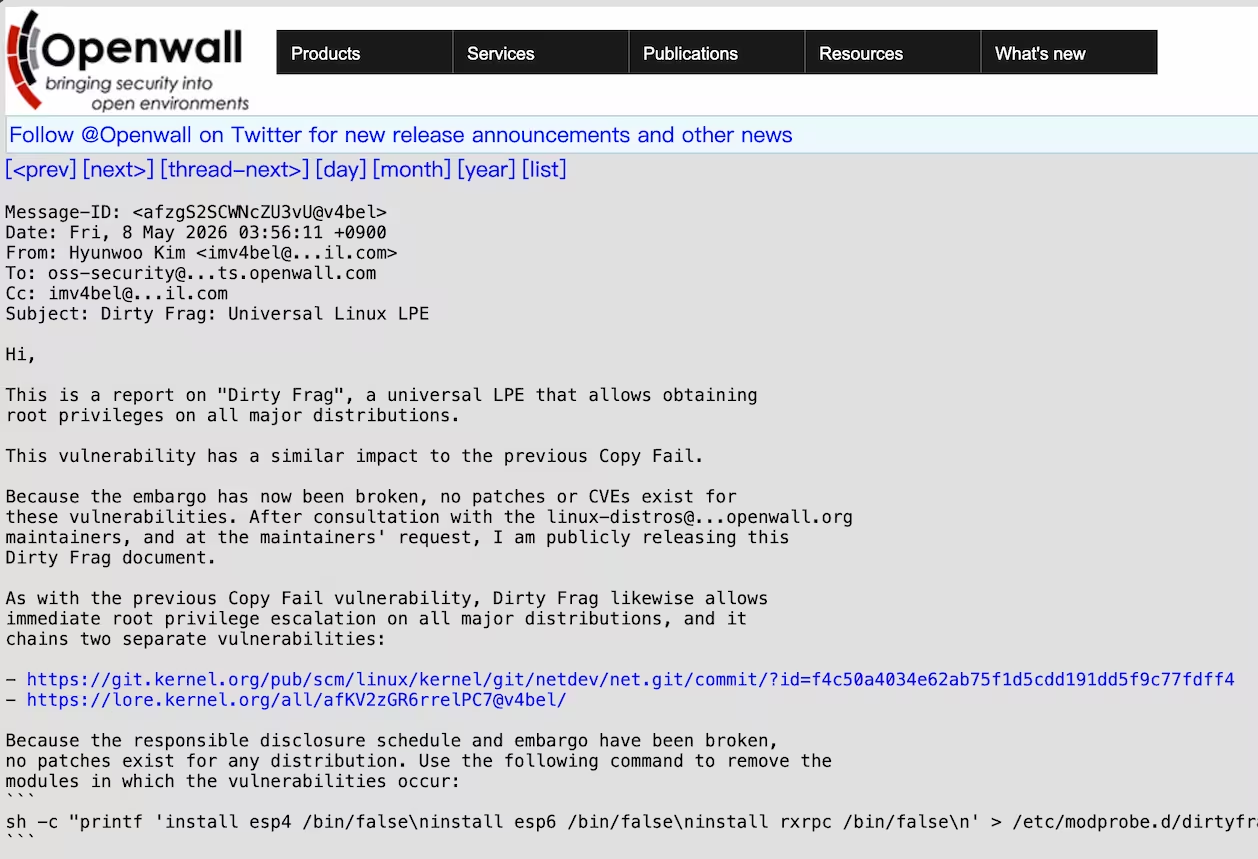

最近发现了一个名为“脏片段”(Dirty Frag)的Linux本地提权漏洞,普通用户可在大多数Linux系统上获得root权限。该漏洞影响多个主流发行版,尚无补丁。临时解决方案是禁用esp4、esp6和rxrpc模块。管理员需尽快采取措施。

🎯

关键要点

- 发现了名为“脏片段”(Dirty Frag)的Linux本地提权漏洞,普通用户可在大多数Linux系统上获得root权限。

- 该漏洞影响多个主流发行版,包括Ubuntu、Debian、Fedora、RHEL/AlmaLinux、Arch、OpenSUSE和CentOS Stream。

- 目前尚无针对该漏洞的补丁,临时解决方案是禁用esp4、esp6和rxrpc模块。

- Dirty Frag利用了Linux的“零拷贝”机制,将只读的page cache变为可写目标。

- 漏洞的披露时间表被打破,可能意味着该漏洞已被实际利用,管理员需尽快采取措施。

❓

延伸问答

什么是Dirty Frag漏洞?

Dirty Frag是一个Linux本地提权漏洞,普通用户可以在大多数Linux系统上获得root权限。

Dirty Frag漏洞影响哪些Linux发行版?

该漏洞影响多个主流发行版,包括Ubuntu、Debian、Fedora、RHEL/AlmaLinux、Arch、OpenSUSE和CentOS Stream。

目前针对Dirty Frag漏洞有什么补丁吗?

目前尚无针对Dirty Frag漏洞的补丁。

如何临时解决Dirty Frag漏洞?

临时解决方案是禁用esp4、esp6和rxrpc模块。

Dirty Frag漏洞是如何利用Linux的零拷贝机制的?

Dirty Frag利用了Linux的零拷贝机制,将只读的page cache变为可写目标。

为什么Dirty Frag漏洞的披露时间表被打破?

因为有第三方提前打破了保密披露流程,可能意味着漏洞已被实际利用。

➡️