内容提要

本文介绍了如何通过 AWS Lambda、DynamoDB 和 WAF IPSet 实现 AWS WAF 的速率限制规则,添加可配置的固定时长 IP 封禁。采用双通道检测架构,主通道实时监测被封禁 IP,备份通道通过 S3 日志捕获遗漏的 IP,从而提高了攻击者反复利用同一 IP 的难度,确保了更有效的防护。整体成本约为每月 $7。

关键要点

-

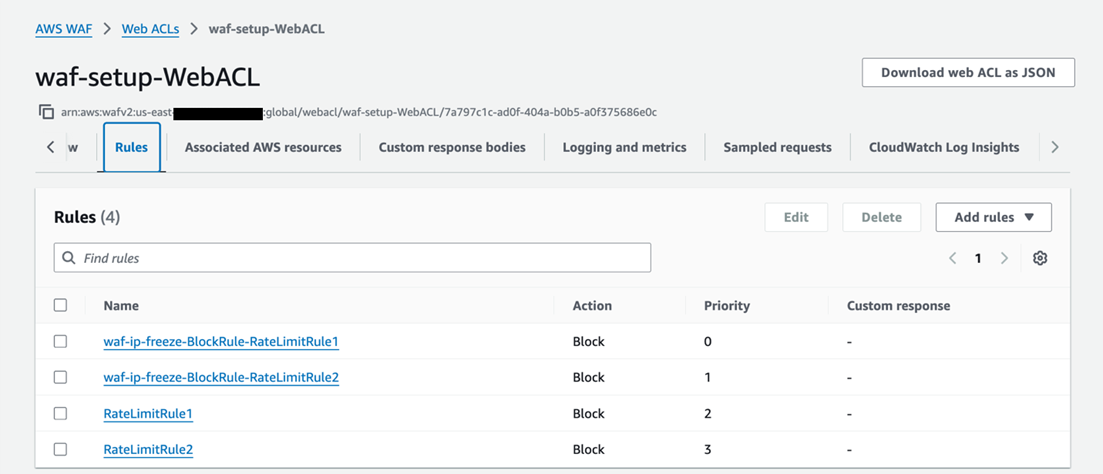

本文介绍如何通过 AWS Lambda、DynamoDB 和 WAF IPSet 实现 AWS WAF 的速率限制规则,添加可配置的固定时长 IP 封禁。

-

采用双通道检测架构,主通道实时监测被封禁 IP,备份通道通过 S3 日志捕获遗漏的 IP。

-

这种设计提高了攻击者反复利用同一 IP 的难度,确保了更有效的防护。

-

整体成本约为每月 $7,采用 Serverless 架构,具备近实时检测和自动解封能力。

-

方案通过两个互补的通道来检测和封禁违规 IP,主通道使用 GetSampledRequests API,备份通道处理 S3 日志。

-

每个 WAF IPSet 最多支持 10,000 个 IP 地址,CleanupFunction 确保过期 IP 被及时移除。

-

AWS WAF Rate-based Rules 能够实时检测和阻断高频流量,但原生不支持固定时长封禁。

延伸问答

如何通过 AWS WAF 实现固定时长的 IP 封禁?

可以通过 AWS Lambda、DynamoDB 和 WAF IPSet 结合使用,构建一个 Serverless 方案来实现可配置的固定时长 IP 封禁。

双通道检测架构的作用是什么?

双通道检测架构通过主通道实时监测被封禁 IP,备份通道通过 S3 日志捕获遗漏的 IP,从而提高了攻击者反复利用同一 IP 的难度。

该方案的整体成本是多少?

整体成本约为每月 $7,采用 Serverless 架构,具备近实时检测和自动解封能力。

AWS WAF 的 Rate-based Rules 有什么限制?

AWS WAF 的 Rate-based Rules 原生不支持固定时长封禁,封禁通常在请求频率回落后自动解除。

如何配置 AWS WAF 的日志投递?

可以通过选择 Amazon S3 作为日志目标,或通过 Amazon Data Firehose 将日志投递到 S3,确保日志格式一致。

CleanupFunction 的作用是什么?

CleanupFunction 每分钟主动移除过期的 IP,确保 DynamoDB 中的记录不会无限增长。