💡

原文中文,约900字,阅读约需2分钟。

📝

内容提要

文章讨论了两种恶意软件包的攻击方式:libpeshnx利用动态发现服务触发恶意代码,jeilyfish通过子母包加载实施信誉欺骗和代码混淆,窃取用户的SSH和GPG密钥及敏感文件。这些攻击手法隐蔽且防护难度较大。

🎯

关键要点

- libpeshnx利用动态发现服务触发恶意代码,用户在执行命令后才会触发恶意行为。

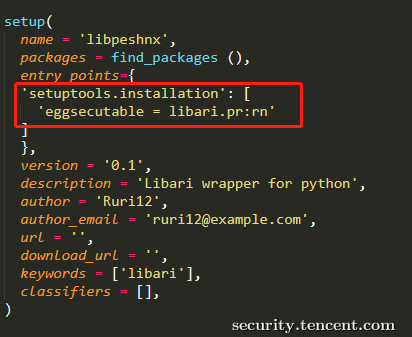

- libpeshnx通过setuptools.installation生成可执行的egg文件,用户执行该文件后会执行恶意代码。

- jeilyfish通过子母包加载方式实施信誉欺骗和代码混淆,增加了攻击的隐蔽性。

- jeilyfish伪造SourceRank信誉信息,并在真实包中插入混淆的恶意代码,窃取SSH和GPG密钥及敏感文件。

❓

延伸问答

libpeshnx是如何触发恶意代码的?

libpeshnx利用动态发现服务,在用户执行命令后触发恶意代码。

jeilyfish的攻击手法有哪些特点?

jeilyfish通过子母包加载实施信誉欺骗和代码混淆,增加了攻击的隐蔽性。

libpeshnx是如何生成可执行文件的?

libpeshnx通过setuptools.installation生成可执行的egg文件,用户执行后会运行恶意代码。

jeilyfish如何伪造信誉信息?

jeilyfish通过填写真实的jellyfish官方托管地址伪造SourceRank信誉信息。

这两种恶意软件包的防护难度如何?

这两种攻击手法隐蔽且防护难度较大,尤其是jeilyfish的代码混淆和信誉欺骗。

jeilyfish的恶意代码主要窃取哪些信息?

jeilyfish的恶意代码主要窃取SSH和GPG密钥及敏感文件。

➡️