💡

原文中文,约3100字,阅读约需8分钟。

📝

内容提要

在数字化时代,尽管5G和Wi-Fi等无线通信技术采用加密协议保障安全,但研究表明,攻击者可以通过分析空口数据帧长度信息劫持TCP/UDP连接,推测连接参数并实现消息注入。因此,尽管加密算法未被破解,数据包长度等信息仍可能泄露,需加强协议的安全性。

🎯

关键要点

- 在数字化时代,5G和Wi-Fi等无线通信技术采用加密协议保障安全,但仍存在安全隐患。

- 研究表明,攻击者可以通过分析空口数据帧长度信息劫持TCP/UDP连接。

- 无线网络的加密协议虽然能阻止窃听,但在传输层仍可能被攻击者利用四元组信息进行消息注入。

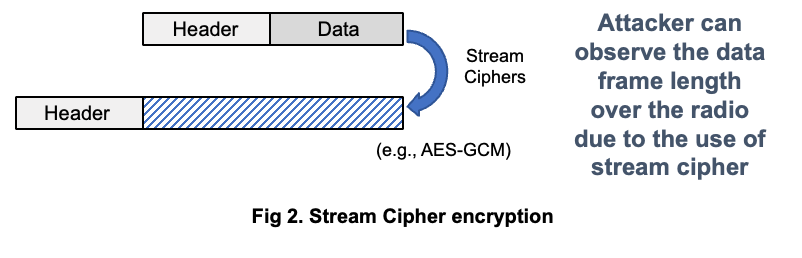

- 长度侧信道攻击通过分析数据包长度等副产品推测原始信息,而不是直接破解加密算法。

- 攻击者可以通过无线信道中暴露的数据包长度推测受害者的外部IP和源端口,从而实现路径外劫持。

- 获取受害者的外部IP可以通过RCS协议漏洞等方式,无需用户交互。

- 攻击者可以通过发送不同长度的数据包来获取受害者的外部源端口。

- 在真实场景中,攻击者可以劫持RCS的TCP长连接,向目标注入伪造消息。

- 即使无线流量已加密,数据包长度和发送时序等元信息仍可能泄露关键信息。

- 通过加入随机填充可以修复长度信息泄漏的问题,但涉及协议栈的更新,成本较高。

- 应用层额外加密协议(如HTTPS、SSH)可以在一定程度上缓解风险,但无法彻底杜绝攻击。

❓

延伸问答

长度侧信道攻击是如何工作的?

长度侧信道攻击通过分析无线通信中数据包的长度信息,推测出原始数据包的长度,从而间接获取连接参数,实现消息注入。

攻击者如何获取受害者的外部IP地址?

攻击者可以利用RCS协议漏洞,向受害者发送链接消息,诱使其发送GET请求,从而获取外部IP地址,无需用户交互。

无线网络的加密协议存在哪些安全隐患?

尽管无线网络采用加密协议,但数据包长度和发送时序等元信息仍可能泄露,攻击者可以利用这些信息进行劫持。

如何通过长度侧信道攻击劫持TCP连接?

攻击者通过分析数据包长度推测源端口,并利用TCP协议的Challenge ACK机制逐步获取序列号和确认号,从而劫持连接。

如何缓解长度侧信道攻击的风险?

可以通过在应用层使用额外的加密协议(如HTTPS、SSH)来缓解风险,尽管无法完全杜绝攻击。

长度侧信道攻击与传统的加密破解有什么不同?

长度侧信道攻击不是直接破解加密算法,而是通过分析通信过程中的副产品(如数据包长度)来推测信息。

➡️