💡

原文中文,约25600字,阅读约需61分钟。

📝

内容提要

本文介绍了CloudHSM的Java SDK在物联网场景中的加密体系设计最佳实践,包括密钥的导入导出、创建主密钥、生成数据密钥及其加解密过程。重点讲解了Key Wrap和Unwrap机制以确保密钥安全性,并探讨了通过非对称密钥迁移私钥到CloudHSM的方法。最后,讨论了CloudHSM的最佳实践,包括密钥管理、运维注意事项及多节点高可用性设计。

🎯

关键要点

- CloudHSM支持通过Key Wrap和Unwrap机制进行密钥的导入导出,确保密钥安全性。

- 创建主密钥时,需设置属性以禁止导出,确保主密钥的安全性。

- 通过CloudHSM CLI检索主密钥并设置为受信任密钥,以便进行密钥的Wrap和Unwrap操作。

- 生成数据密钥后,使用主密钥进行Wrap导出,确保数据密钥的安全存储。

- 使用非对称密钥迁移私钥到CloudHSM时,需先生成迁移密钥,并通过公钥加密私钥后再导入。

- CloudHSM的最佳实践包括密钥管理、运维注意事项及多节点高可用性设计。

- 在IoT场景中,建议使用派生密钥和信封加密机制,以应对大量设备的密钥管理需求。

- CloudHSM不支持后量子密码算法(PQC),但可以通过AWS KMS服务实现相关功能。

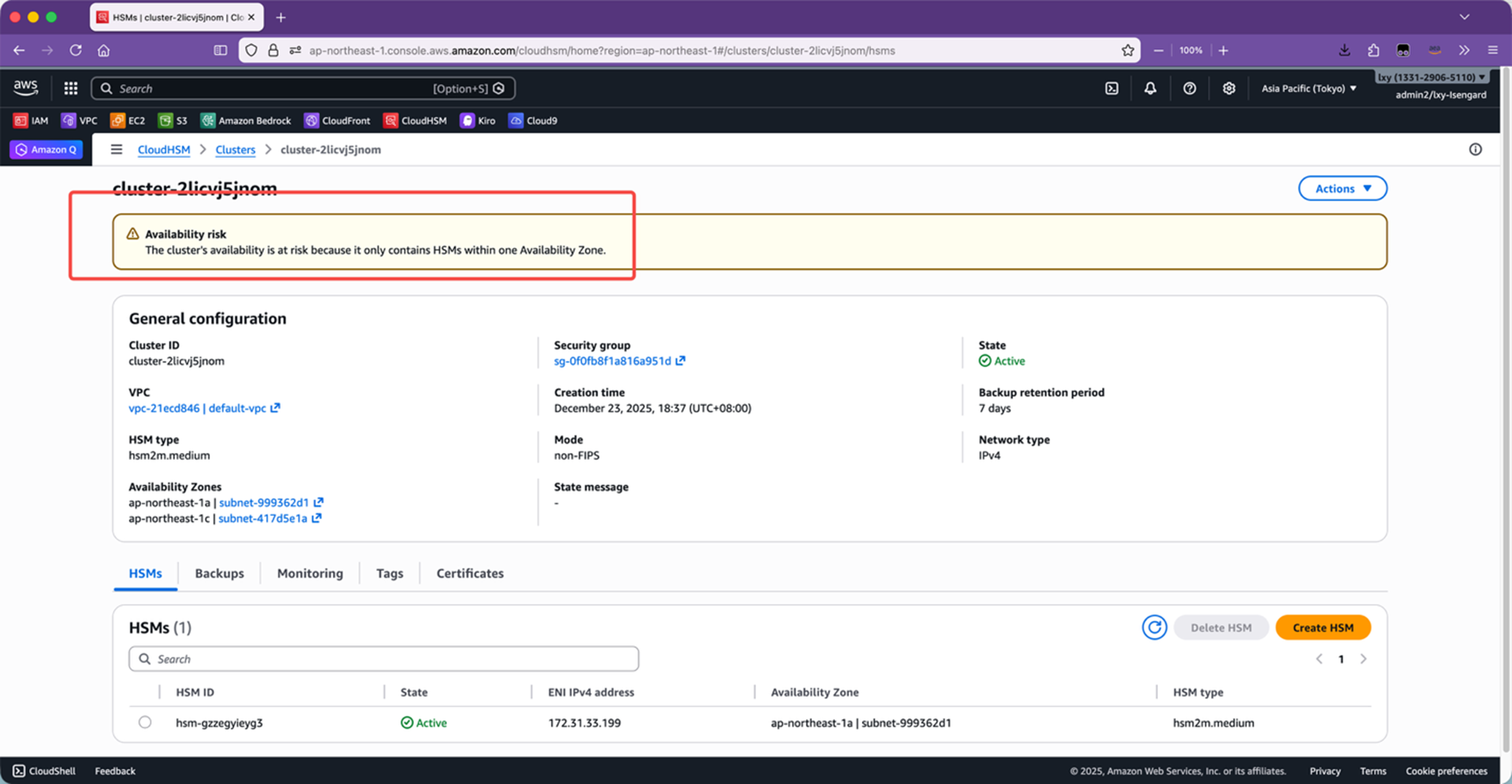

- 在生产环境中,建议使用多节点集群以实现高可用性,并独立账号运行CloudHSM以提高安全性。

- 跨区域备份和仲裁机制的使用可以进一步提升CloudHSM的安全性和业务连续性。

❓

延伸问答

CloudHSM的Java SDK如何进行密钥的导入导出?

CloudHSM支持通过Key Wrap和Unwrap机制进行密钥的导入导出,确保密钥安全性。密钥以加密形式导出,导入时通过受信任的主密钥解密。

如何创建主密钥以确保其安全性?

创建主密钥时需设置属性extractable=false以禁止导出,并设置trusted=true以标记为受信任密钥,确保主密钥的安全性。

在IoT场景中,如何管理大量设备的密钥?

建议使用派生密钥和信封加密机制,以应对大量设备的密钥管理需求,确保每个设备都有独特的加密密钥。

CloudHSM支持哪些加密算法?

CloudHSM支持多种加密算法,包括AES、RSA等,但不支持后量子密码算法(PQC)。

如何通过非对称密钥迁移私钥到CloudHSM?

需在CloudHSM生成迁移密钥,使用公钥加密私钥后再导入CloudHSM,确保私钥以密文形式迁移。

CloudHSM的最佳实践有哪些?

最佳实践包括密钥管理、运维注意事项、多节点高可用性设计及跨区域备份等,以提升安全性和业务连续性。

➡️