💡

原文中文,约1300字,阅读约需3分钟。

📝

内容提要

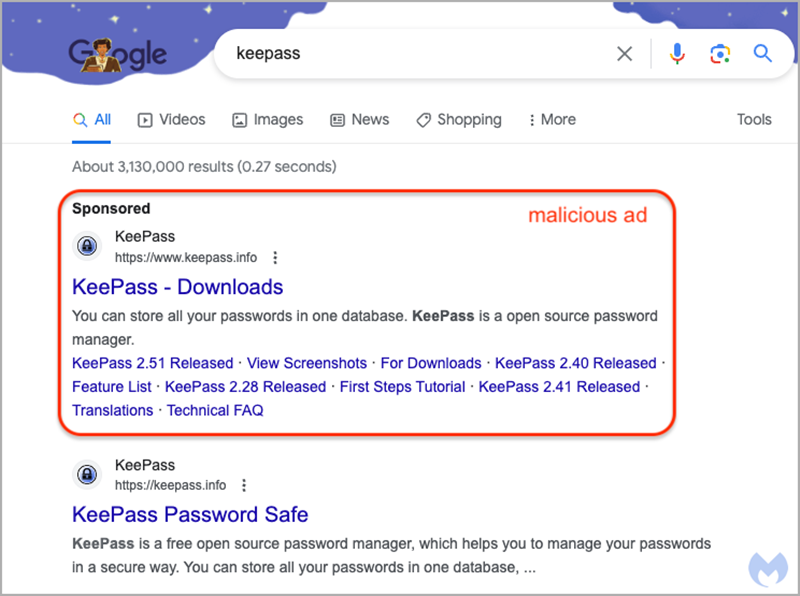

开源密码管理器KeePass遭黑客利用,黑客通过恶意版本和搜索引擎广告渗透企业并部署勒索软件。此事件提醒用户警惕搜索引擎赞助广告,避免下载恶意软件。

🎯

关键要点

- 开源密码管理器KeePass被黑客利用,黑客通过恶意版本和搜索引擎广告传播。

- 黑客使用KeePass源代码构建恶意软件,渗透企业并部署勒索软件。

- 用户应警惕搜索引擎赞助广告,避免下载恶意软件。

- 黑客通过窃取企业数字证书对KeePass恶意版进行签名并传播。

- 恶意活动持续至少8个月,影响多个企业。

- KeeLoader恶意软件加载器通过恶意广告传播Cobalt Strike后门。

- KeeLoader记录用户账户信息并导出为CSV格式,黑客远程获取文件。

- 黑客使用必应搜索广告投放钓鱼网站,注册与KeePass相似的域名进行钓鱼。

- 建议用户仔细辨别下载网站真伪,使用广告拦截扩展程序屏蔽钓鱼广告。

❓

延伸问答

KeePass被黑客利用的主要方式是什么?

黑客通过构建恶意版本和利用搜索引擎广告传播KeePass,渗透企业并部署勒索软件。

用户如何防范下载恶意软件?

用户应警惕搜索引擎赞助广告,仔细辨别下载网站的真伪,并使用广告拦截扩展程序。

KeeLoader恶意软件的功能是什么?

KeeLoader记录用户账户信息并导出为CSV格式,黑客可远程获取这些文件。

黑客是如何伪造KeePass的数字证书的?

黑客通过窃取某企业的数字证书对KeePass恶意版进行签名并传播。

此次恶意活动持续了多长时间?

此次恶意活动持续了至少8个月,影响了多个企业。

黑客如何利用搜索引擎广告进行钓鱼?

黑客通过必应搜索广告投放钓鱼网站,使用与KeePass相似的域名进行钓鱼。

➡️